Ph├Īt hiß╗ćn lß╗Ś hß╗Ģng Zero-day ─æang bß╗ŗ khai th├Īc tr├¬n tr├¼nh duyß╗ćt Chrome

Nß║┐u bß║Īn ─æang sß╗Ł dß╗źng tr├¼nh duyß╗ćt Google Chrome tr├¬n m├Īy t├Łnh Windows, Mac hay Linux, th├¼ h├Ży nhanh ch├│ng cß║Łp nhß║Łt ngay phß║¦n mß╗üm duyß╗ćt web cß╗¦a m├¼nh l├¬n phi├¬n bß║Żn mß╗øi nhß║źt m├Ā Google vß╗½a ph├Īt h├Ānh.

Google mß╗øi ─æ├óy ─æ├Ż tung ra phi├¬n bß║Żn Chrome 86.0.4240.111 ─æß╗ā v├Ī mß╗Öt loß║Īt lß╗Ś hß╗Ģng bß║Żo mß║Łt nghi├¬m trß╗Źng tr├¬n tr├¼nh duyß╗ćt cß╗¦a m├¼nh, bao gß╗ōm mß╗Öt lß╗Ś hß╗Ģng┬Āzero-day┬Ā─æ├Ż bß╗ŗ kß║╗ tß║źn c├┤ng khai th├Īc tr├¬n thß╗▒c tß║┐ nhß║▒m chiß║┐m quyß╗ün ─æiß╗üu khiß╗ān c├Īc m├Īy t├Łnh mß╗źc ti├¬u.

Lß╗Ś hß╗Ģng ─æang bß╗ŗ khai th├Īc n├Āy mang sß╗æ hiß╗ću┬ĀCVE-2020-15999, v├Ā l├Ā mß╗Öt loß║Īi lß╗Ś hß╗Ģng l├Ām gi├Īn ─æoß║Īn bß╗Ö nhß╗ø c├│ t├¬n lß╗Śi tr├Ān bß╗Ö ─æß╗ćm heap trong Freetype. Freetype l├Ā mß╗Öt thŲ░ viß╗ćn ph├Īt triß╗ān phß║¦n mß╗üm nguß╗ōn mß╗¤ phß╗Ģ biß║┐n c├│ chß╗®c n─āng hiß╗ān thß╗ŗ ph├┤ng chß╗» ─æŲ░ß╗Żc ─æ├│ng g├│i c├╣ng vß╗øi Chrome.

Lß╗Ś hß╗Ģng bß║Żo mß║Łt tr├¬n ─æ├Ż ─æŲ░ß╗Żc ph├Īt hiß╗ćn bß╗¤i chuy├¬n gia bß║Żo mß║Łt Sergei Glazunov cß╗¦a Google Project Zero v├Āo ng├Āy 19 th├Īng 10, v├Ā c├│ thß╗Øi hß║Īn v├Ī lß╗Śi chß╗ē trong 7 ng├Āy sau khi c├┤ng bß╗æ do lß╗Ś hß╗Ģng ─æang bß╗ŗ khai th├Īc tr├¬n thß╗▒c tß║┐.

Glazunov c┼®ng ─æ├Ż ngay lß║Łp tß╗®c b├Īo c├Īo lß╗Ś hß╗Ģng zero-day cho nh├│m nh├Ā ph├Īt triß╗ān cß╗¦a FreeType. Nhß╗»ng ngŲ░ß╗Øi n├Āy sau ─æ├│ ─æ├Ż ph├Īt triß╗ān mß╗Öt bß║Żn v├Ī khß║®n cß║źp ─æß╗ā giß║Żi quyß║┐t lß╗Śi bß║Żo mß║Łt v├Āo ng├Āy 20 th├Īng 10 qua bß║Żn ph├Īt h├Ānh FreeType 2.10.4.

Trong khi kh├┤ng tiß║┐t lß╗Ö th├┤ng tin chi tiß║┐t vß╗ü lß╗Ś hß╗Ģng, trŲ░ß╗¤ng nh├│m kß╗╣ thuß║Łt cß╗¦a Google Project Zero, Ben Hawkes ─æ├Ż cß║Żnh b├Īo tr├¬n Twitter rß║▒ng mß║Ęc d├╣ nh├│m mß╗øi chß╗ē ph├Īt hiß╗ćn mß╗Öt vß╗ź tß║źn c├┤ng nhß║»m mß╗źc ti├¬u tß╗øi ngŲ░ß╗Øi d├╣ng Chrome, nhŲ░ng nhiß╗üu khß║Ż n─āng c├Īc dß╗▒ ├Īn kh├Īc sß╗Ł dß╗źng FreeType c┼®ng sß║Į chß╗ŗu ß║Żnh hŲ░ß╗¤ng. V├¼ vß║Ły, hß╗Ź ─æŲ░ß╗Żc khuyß║┐n nghß╗ŗ n├¬n sß╗øm triß╗ān khai bß║Żn v├Ī lß╗Śi c├│ trong FreeType 2.10.4.

ŌĆ£Mß║Ęc d├╣ ch├║ng t├┤i chß╗ē ph├Īt hiß╗ćn mß╗Öt vß╗ź khai th├Īc tr├¬n Chrome, nhŲ░ng nhß╗»ng ngŲ░ß╗Øi d├╣ng freetype kh├Īc n├¬n cß║Łp nhß║Łt bß║Żn sß╗Ła lß╗Śi tß║Īi ─æ├óy:┬Āhttps://savannah.nongnu.org/bugs/?59308┬ĀŌĆō bß║Żn sß╗Ła lß╗Śi n├Āy c┼®ng nß║▒m trong bß║Żn ph├Īt h├Ānh cß╗æ ─æß╗ŗnh cß╗¦a FreeType 2.10.4 ─æŲ░ß╗Żc tung ra h├┤m nay,ŌĆØ Hawkes viß║┐t.

Theo mß╗Öt sß╗æ th├┤ng tin ─æŲ░ß╗Żc chia sß║╗ bß╗¤i Glazunov, lß╗Ś hß╗Ģng n├Āy bß║»t nguß╗ōn tß╗½ chß╗®c n─āng ŌĆ£Load_SBit_PngŌĆØ cß╗¦a FreeType, c├│ nhiß╗ćm vß╗ź xß╗Ł l├Į h├¼nh ß║Żnh PNG ─æŲ░ß╗Żc nh├║ng v├Āo ph├┤ng chß╗». N├│ c├│ thß╗ā bß╗ŗ kß║╗ tß║źn c├┤ng lß╗Żi dß╗źng ─æß╗ā thß╗▒c thi m├Ż t├╣y ├Į, ─æŲĪn giß║Żn bß║▒ng c├Īch sß╗Ł dß╗źng c├Īc ph├┤ng chß╗» ─æŲ░ß╗Żc tß║Īo ─æß║Ęc biß╗ćt c├│ nh├║ng h├¼nh ß║Żnh PNG.

ŌĆ£Vß║źn ─æß╗ü l├Ā libpng sß╗Ł dß╗źng c├Īc gi├Ī trß╗ŗ 32-bit gß╗æc, ─æŲ░ß╗Żc lŲ░u trong `png_struct`. Do ─æ├│, nß║┐u chiß╗üu rß╗Öng hoß║Ęc chiß╗üu cao ban ─æß║¦u lß╗øn hŲĪn 65535, bß╗Ö ─æß╗ćm ─æ├Ż ph├ón ─æß╗ŗnh sß║Į kh├┤ng thß╗ā vß╗½a vß╗øi bitmap,ŌĆØ Glazunov giß║Żi th├Łch.

Glazunov c┼®ng ─æ├Ż c├┤ng bß╗æ mß╗Öt file ph├┤ng chß╗» vß╗øi m├Ż khai khai mß║½u (PoC).

Google ─æ├Ż ph├Īt h├Ānh Chrome 86.0.4240.111 dŲ░ß╗øi dß║Īng phi├¬n bß║Żn ŌĆ£cß╗æ ─æß╗ŗnhŌĆØ cß╗¦a Chrome, phi├¬n bß║Żn n├Āy c├│ sß║Ąn cho tß║źt cß║Ż ngŲ░ß╗Øi d├╣ng, chß╗® kh├┤ng chß╗ē giß╗øi hß║Īn cho sß╗æ nhß╗Å ngŲ░ß╗Øi d├╣ng ─æ─āng k├Į ─æß║¦u ti├¬n. ŌĆ£G├Ż khß╗Ģng lß╗ō c├┤ng nghß╗ćŌĆØ c┼®ng┬Ācho biß║┐t┬Āhß╗Ź nhß║Łn thß╗®c r├Ą viß╗ćc CVE-2020-15999 ─æang bß╗ŗ khai th├Īc tr├¬n thß╗▒c tß║┐, nhŲ░ng sau ─æ├│ kh├┤ng hß╗ü tiß║┐t lß╗Ö th├¬m bß║źt cß╗® th├┤ng tin chi tiß║┐t n├Āo vß╗ü c├Īc cuß╗Öc tß║źn c├┤ng.

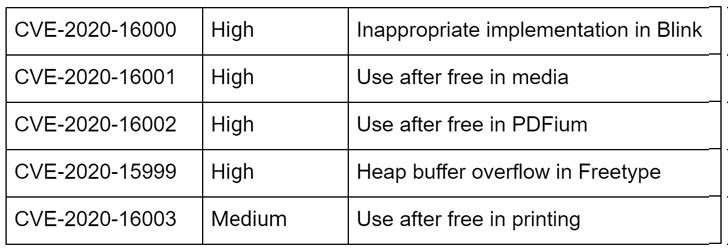

B├¬n cß║Īnh lß╗Ś hß╗Ģng FreeType zero-day, Google c┼®ng v├Ī bß╗æn lß╗Ś hß╗Ģng kh├Īc trong bß║Żn cß║Łp nhß║Łt Chrome lß║¦n n├Āy. Ba trong sß╗æ ─æ├│ l├Ā nhß╗»ng lß╗Ś hß╗Ģng ─æß║Ęc biß╗ćt nghi├¬m trß╗Źng: mß╗Öt lß╗Śi do triß╗ān khai kh├┤ng ─æ├║ng c├Īch trong Blink, mß╗Öt lß╗Śi use-after-free (cho ph├®p kß║╗ xß║źu tß║źn c├┤ng sau khi ngŲ░ß╗Øi d├╣ng tŲ░ŲĪng t├Īc vß╗øi m├Ż ─æß╗Öc) trong phŲ░ŲĪng tiß╗ćn Chrome, v├Ā mß╗Öt lß╗Śi use-after-free trong PDFium. Cuß╗æi c├╣ng l├Ā mß╗Öt lß╗Śi use-after-free c├│ mß╗®c ─æß╗Ö nghi├¬m trß╗Źng trung b├¼nh, xuß║źt hiß╗ćn trong chß╗®c n─āng in cß╗¦a tr├¼nh duyß╗ćt.

Mß║Ęc d├╣ tr├¼nh duyß╗ćt Chrome c├│ chß╗®c n─āng tß╗▒ ─æß╗Öng th├┤ng b├Īo cho ngŲ░ß╗Øi d├╣ng vß╗ü phi├¬n bß║Żn mß╗øi nhß║źt hiß╗ćn c├│, nhŲ░ng ngŲ░ß╗Øi d├╣ng vß║½n ─æŲ░ß╗Żc khuyß║┐n nghß╗ŗ n├¬n k├Łch hoß║Īt qu├Ī tr├¼nh cß║Łp nhß║Łt theo c├Īch thß╗¦ c├┤ng bß║▒ng c├Īch v├Āo ŌĆ£Help ŌåÆ About Google ChromeŌĆØ.

Theo┬ĀThe Hacker News

Thegioibantin.com |┬ĀVina-Aspire News