Tin tß║Ęc l├Ām r├▓ rß╗ē mß║Łt khß║®u cß╗¦a 500.000 t├Āi khoß║Żn Fortinet VPN

Mß╗Öt hacker ─æ├Ż tiß║┐t lß╗Ö mß╗Öt danh s├Īch gß║¦n 500.000 t├¬n t├Āi khoß║Żn Fortinet VPN v├Ā mß║Łt khß║®u ─æ─āng nhß║Łp ─æŲ░ß╗Żc cho l├Ā ─æ├Ż lß║źy tß╗½ c├Īc thiß║┐t bß╗ŗ c├│ thß╗ā khai th├Īc v├Āo m├╣a h├© n─ām ngo├Īi.

Mß╗Öt hacker ─æ├Ż tiß║┐t lß╗Ö mß╗Öt danh s├Īch gß║¦n 500.000 t├¬n t├Āi khoß║Żn Fortinet VPN v├Ā mß║Łt khß║®u ─æ─āng nhß║Łp ─æŲ░ß╗Żc cho l├Ā ─æ├Ż lß║źy tß╗½ c├Īc thiß║┐t bß╗ŗ c├│ thß╗ā khai th├Īc v├Āo m├╣a h├© n─ām ngo├Īi.

Kß║╗ tß║źn c├┤ng n├Āy c├▓n n├│i rß║▒ng tuy lß╗Ś hß╗Ģng Fortinet bß╗ŗ khai th├Īc ─æ├Ż ─æŲ░ß╗Żc v├Ī, hß╗Ź vß║½n t├¼m ─æŲ░ß╗Żc nhiß╗üu th├┤ng tin ─æ─āng nhß║Łp VPN vß║½n c├▓n hiß╗ću lß╗▒c.

Sß╗▒ cß╗æ r├▓ rß╗ē n├Āy ─æß║Ęc biß╗ćt nghi├¬m trß╗Źng khi c├Īc t├Āi khoß║Żn VPN c├│ thß╗ā cho ph├®p nhß╗»ng kß║╗ tß║źn c├┤ng kh├Īc truy cß║Łp v├Āo hß╗ć thß╗æng mß║Īng lŲ░ß╗øi ─æß╗ā thß╗▒c hiß╗ćn lß╗Źc dß╗» liß╗ću, c├Āi ─æß║Ęt phß║¦n mß╗üm ─æß╗Öc hß║Īi v├Ā thß╗▒c hiß╗ćn c├Īc cuß╗Öc tß║źn c├┤ng ransomware.

Th├┤ng tin ─æ─āng nhß║Łp Fortinet bß╗ŗ r├▓ rß╗ē tr├¬n mß╗Öt diß╗ģn ─æ├Ān hack

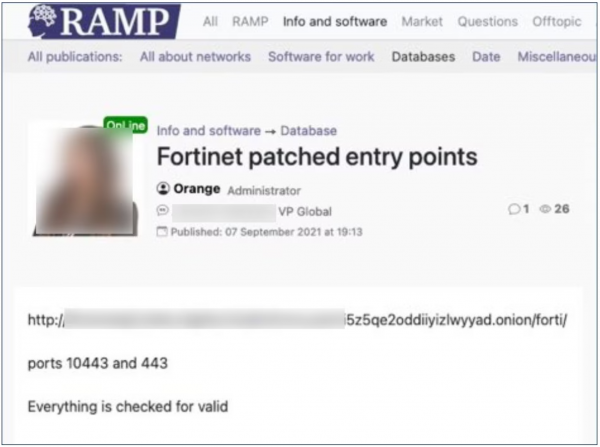

Danh s├Īch th├┤ng tin ─æ─āng nhß║Łp cß╗¦a Fortinet bß╗ŗ r├▓ rß╗ē miß╗ģn ph├Ł bß╗¤i mß╗Öt hacker dŲ░ß╗øi t├¬n ŌĆ£OrangeŌĆØ, ngŲ░ß╗Øi n├Āy ─æŲ░ß╗Żc biß║┐t l├Ā quß║Żn trß╗ŗ vi├¬n cß╗¦a diß╗ģn ─æ├Ān hack RAMP mß╗øi ─æŲ░ß╗Żc ra mß║»t v├Ā l├Ā ngŲ░ß╗Øi vß║Łn h├Ānh trŲ░ß╗øc ─æ├óy cß╗¦a chiß║┐n dß╗ŗch Babuk Ransomware.

Sau khi tranh c├Żi nß╗Ģ ra giß╗»a nhß╗»ng th├Ānh vi├¬n cß╗¦a b─āng ─æß║Żng Babuk, Orange t├Īch biß╗ćt hoß║Īt ─æß╗Öng ─æß╗ā mß╗¤ RAMP, diß╗ģn ─æ├Ān ─æiß╗üu n├Āy hiß╗ćn ─æŲ░ß╗Żc cho l├Ā ─æß║Īi diß╗ćn cß╗¦a hoß║Īt ─æß╗Öng ransomware Groove mß╗øi.

V├Āi ng├Āy trŲ░ß╗øc, mß╗Öt ─æß╗æi tŲ░ß╗Żng tß║źn c├┤ng ─æ├Ż ─æ─āng mß╗Öt b├Āi post tr├¬n diß╗ģn ─æ├Ān RAMP vß╗øi ─æŲ░ß╗Øng dß║½n tß╗øi mß╗Öt tß╗ćp tin ─æŲ░ß╗Żc cho l├Ā chß╗®a h├Āng ng├Ān c├Īc t├Āi khoß║Żn Fortinet.

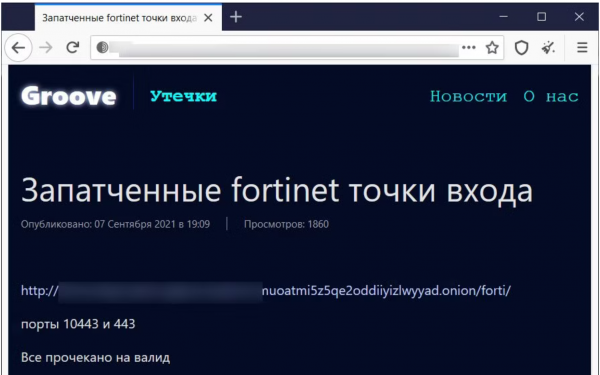

C├╣ng thß╗Øi ─æiß╗ām ─æ├│, mß╗Öt b├Āi post kh├Īc tr├¬n trang web chia sß║╗ dß╗» liß╗ću r├▓ rß╗ē cß╗¦a ransomware Groove c┼®ng ß╗¦ng hß╗Ö sß╗▒ viß╗ćc cß╗¦a Fortinet VPN.

Cß║Ż hai b├Āi post ─æß╗üu dß║½n ─æß║┐n mß╗Öt tß╗ćp ─æŲ░ß╗Żc giß╗» tr├¬n m├Īy chß╗¦ lŲ░u trß╗» Tor, chß╗¦ sß╗¤ hß╗»u cß╗¦a tß╗ćp n├Āy l├Ā b─āng nh├│m Groove, nŲĪi ch├║ng giß╗» c├Īc tß╗ćp tin bß╗ŗ r├▓ rß╗ē ─æß╗ā ─æ├▓i tiß╗ün chuß╗Öc tß╗½ nß║Īn nh├ón.

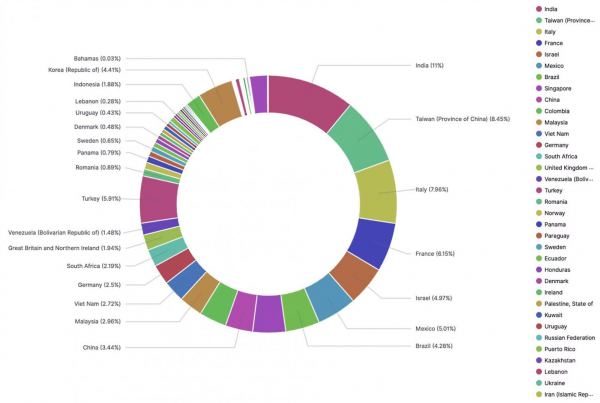

Ph├ón t├Łch cß╗¦a BleepingComputer vß╗ü tß╗ćp tin n├Āy cho thß║źy n├│ c├│ chß╗®a th├┤ng tin ─æ─āng nhß║Łp VPN cß╗¦a 498.908 ngŲ░ß╗Øi d├╣ng tr├¬n 12.856 thiß║┐t bß╗ŗ. Tuy chŲ░a c├│ bß║▒ng chß╗®ng x├Īc thß╗▒c c├Īc th├┤ng tin ─æ─āng nhß║Łp n├Āy c├│ hiß╗ću lß╗▒c hay kh├┤ng, BleepingComputer vß║½n x├Īc nhß║Łn rß║▒ng tß║źt cß║Ż c├Īc ─æß╗ŗa chß╗ē IP ─æŲ░ß╗Żc t├¼m thß║źy ─æß╗üu thuß╗Öc c├Īc m├Īy chß╗¦ Fortinet VPN.

C├Īc ph├ón t├Łch kh├Īc cß╗¦a Advanced Intel cho biß║┐t c├Īc ─æß╗ŗa chß╗ē IP ─æß║┐n tß╗½ c├Īc thiß║┐t bß╗ŗ tr├¬n to├Ān thß║┐ giß╗øi, bao gß╗ōm 2.959 thiß║┐t bß╗ŗ ─æŲ░ß╗Żc ─æß║Ęt tß║Īi Mß╗╣.

Vß║½n chŲ░a biß║┐t ─æŲ░ß╗Żc nguy├¬n nh├ón tß║Īi sao kß║╗ tß║źn c├┤ng lß║Īi c├┤ng bß╗æ c├Īc dß╗» liß╗ću n├Āy thay v├¼ sß╗Ł dß╗źng cho mß╗źc ─æ├Łch ri├¬ng, nhŲ░ng c├│ thß╗ā thß║źy ─æiß╗üu n├Āy ─æŲ░ß╗Żc thß╗▒c hiß╗ćn ─æß╗ā th├║c ─æß║®y c├Īc hoß║Īt ─æß╗Öng tr├¬n diß╗ģn ─æ├Ān hack RAMP v├Ā cß╗¦a ransomware dŲ░ß╗øi dß║Īng dß╗ŗch vß╗ź Groove.

Groove l├Ā mß╗Öt hoß║Īt ─æß╗Öng ransomware tŲ░ŲĪng ─æß╗æi mß╗øi, hiß╗ćn tß║Īi chß╗ē c├│ mß╗Öt nß║Īn nh├ón l├Ā ─æŲ░ß╗Żc ghi nhß║Łn tr├¬n trang web chia sß║╗ dß╗» liß╗ću r├▓ rß╗ē cß╗¦a hß╗Ź. Tuy nhi├¬n, bß║▒ng c├Īch cung cß║źp phß║¦n mß╗üm miß╗ģn ph├Ł cho cß╗Öng ─æß╗ōng tß╗Öi phß║Īm mß║Īng, hß╗Ź c├│ thß╗ā hy vß╗Źng chi├¬u mß╗Ö c├Īc t├Īc nh├ón ─æe dß╗Źa kh├Īc v├Āo hß╗ć thß╗æng li├¬n kß║┐t cß╗¦a hß╗Ź.

Quß║Żn trß╗ŗ vi├¬n m├Īy chß╗¦ Fortinet VPN n├¬n l├Ām g├¼?

Mß║Ęc d├╣ BleepingComputer kh├┤ng thß╗ā x├Īc minh hß╗Żp ph├Īp danh s├Īch th├┤ng tin x├Īc thß╗▒c, nhŲ░ng nß║┐u bß║Īn l├Ā quß║Żn trß╗ŗ vi├¬n cß╗¦a m├Īy chß╗¦ Fortinet VPN, bß║Īn n├¬n cho rß║▒ng nhiß╗üu th├┤ng tin x├Īc thß╗▒c ─æŲ░ß╗Żc liß╗ćt k├¬ l├Ā hß╗Żp lß╗ć v├Ā thß╗▒c hiß╗ćn c├Īc biß╗ćn ph├Īp ph├▓ng ngß╗½a.

C├Īc biß╗ćn ph├Īp ph├▓ng ngß╗½a n├Āy bao gß╗ōm thß╗▒c hiß╗ćn bß║»t buß╗Öc ─æß║Ęt lß║Īi tß║źt cß║Ż mß║Łt khß║®u ngŲ░ß╗Øi d├╣ng ─æß╗ā an to├Ān v├Ā kiß╗ām tra nhß║Łt k├Į hoß║Īt ─æß╗Öng ─æß╗ā t├¼m c├Īc h├Ānh vi x├óm nhß║Łp c├│ thß╗ā xß║Ży ra.

Nß║┐u c├│ bß║źt k├¼ ─æiß╗üu khß║Ż nghi n├Āo, bß║Īn n├¬n lß║Łp tß╗®c cß║Łp nhß║Łt c├Āi ─æß║Ęt bß║Żn v├Ī mß╗øi nhß║źt, thß╗▒c hiß╗ćn ─æiß╗üu tra s├óu hŲĪn v├Ā ─æß║Żm bß║Żo rß║▒ng mß║Łt khß║®u ngŲ░ß╗Øi d├╣ng cß╗¦a bß║Īn ─æ├Ż ─æŲ░ß╗Żc ─æß║Ęt lß║Īi.

Nguß╗ōn: Bleepingcomputer

Thegioibantin.com |┬ĀVinaAspire News