Ph├ón t├Łch kß╗╣ thuß║Łt vß╗ź tß║źn c├┤ng v├Āo c├┤ng ty ─æiß╗ćn lß╗▒c Ukraina v├Ā b├Āi hß╗Źc

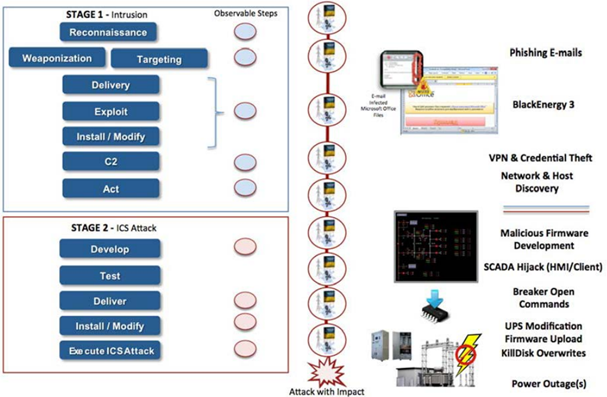

C├Īc giai ─æoß║Īn tß║źn c├┤ng v├Āo hß╗ć thß╗æng ─æiß╗üu khiß╗ān c├┤ng nghiß╗ćp ICS

Trong pha Attack Development & Tuning, kß║╗ tß║źn c├┤ng ph├Īt triß╗ān (develop) phŲ░ŲĪng ├Īn tß║źn c├┤ng v├Āo hß╗ć thß╗æng ICS cß╗ź thß╗ā, th├┤ng qua viß╗ćc ├óm thß║¦m thu thß║Łp dß╗» liß╗ću tß╗½ hß╗ć thß╗æng ─æ├│. C├Īc dß╗» liß╗ću bao gß╗ōm: sŲĪ ─æß╗ō mß║Īng WAN truyß╗ün dß║½n, h├Żng thiß║┐t bß╗ŗ, phi├¬n bß║Żn phß║¦n mß╗üm ─æiß╗üu khiß╗ān, chß╗źp ß║Żnh m├Ān h├¼nh HMI, phi├¬n bß║Żn firmware cß╗¦a thiß║┐t bß╗ŗ. Tß╗½ c├Īc th├┤ng tin n├Āy, kß║╗ tß║źn c├┤ng ph├Īt triß╗ān bß╗Ö firmware ─æß╗ā c├Āi ─æß║Ęt v├Āo c├Īc thiß║┐t bß╗ŗ chuyß╗ān ─æß╗Ģi giao thß╗®c nhß║▒m v├┤ hiß╗ću h├│a viß╗ćc bß║Łt ─æiß╗ćn tß╗½ xa (sau khi ─æ├Ż cß║»t ─æiß╗ćn ß╗¤ trß║Īm).

Pha Validation thß╗▒c hiß╗ćn test phŲ░ŲĪng ├Īn tß║źn c├┤ng tr├¬n mß╗Öt hß╗ć thß╗æng Lab giß║Ż lß║Łp tŲ░ŲĪng tß╗▒ hß╗ć thß╗æng thß║Łt (bao gß╗ōm cß║Ż phß║¦n cß╗®ng v├Ā phß║¦n mß╗üm), ─æß╗ā ─æß║Żm bß║Żo rß║▒ng viß╗ćc tß║źn c├┤ng c├│ khß║Ż n─āng sß║Į th├Ānh c├┤ng cao. Sß╗¤ d─® cß║¦n tß║Īo Lab v├¼ hß╗ć thß╗æng ─æiß╗üu khiß╗ān c├┤ng nghiß╗ćp c├│ t├Łnh ─æß║Ęc th├╣ cao, nhß╗»ng thao t├Īc tr├¬n hß╗ć thß╗æng n├Āy cß║¦n ─æŲ░ß╗Żc t├Łnh to├Īn kß╗╣ lŲ░ß╗Īng ─æß╗ā ─æß║Żm bß║Żo kh├┤ng bß╗ŗ lß╗Śi v├Ā tr├Īnh bß╗ŗ ph├Īt hiß╗ćn.

Trong pha ICS attack, kß║╗ tß║źn c├┤ng thß╗▒c hiß╗ćn 3 bŲ░ß╗øc:

1. BŲ░ß╗øc ─æß║¦u ti├¬n l├Ā x├óm nhß║Łp (deliver) v├Āo trung t├óm ─æiß╗üu khiß╗ān ICS bß║▒ng c├Īch sß╗Ł dß╗źng c├┤ng cß╗ź remote-admin c├│ sß║Ąn. C├┤ng cß╗ź n├Āy thŲ░ß╗Øng ─æŲ░ß╗Żc ngŲ░ß╗Øi vß║Łn h├Ānh sß╗Ł dß╗źng ─æß╗ā quß║Żn trß╗ŗ tß╗½ xa hß╗ć thß╗æng ─æiß╗üu khiß╗ān ICS. Nguy hiß╗ām hŲĪn, c├┤ng cß╗ź n├Āy c├▓n gi├║p kß║╗ tß║źn c├┤ng kh├│a khß║Ż n─āng ─æiß╗üu khiß╗ān chuß╗Öt v├Ā b├Ān ph├Łm m├Īy HMI.

2. BŲ░ß╗øc tiß║┐p theo, hß║»n c├Āi ─æß║Ęt (install) m├Ż ─æß╗Öc KillDisk ─æß╗ā sau khi xong viß╗ćc sß║Į x├│a dß╗» liß╗ću tr├¬n to├Ān bß╗Ö c├Īc m├Īy t├Łnh.

3. V├Ā bŲ░ß╗øc cuß╗æi c├╣ng l├Ā thß╗▒c hiß╗ćn tß║źn c├┤ng (ICS excecue attack). Tr├¬n m├Īy HMI, kß║╗ tß║źn c├┤ng ra lß╗ćnh cß║»t ─æiß╗ćn 27 trß║Īm biß║┐n ├Īp cß╗¦a 3 c├┤ng ty ─æiß╗ćn lß╗▒c, g├óy mß║źt ─æiß╗ćn cho 225.000 kh├Īch h├Āng. ─Éß╗ōng thß╗Øi, hß║»n tß║»t c├Īc hß╗ć thß╗æng ─æiß╗ćn dß╗▒ ph├▓ng UPS. Tiß║┐p theo hß║»n upload firmware l├¬n c├Īc thiß║┐t bß╗ŗ converter, ─æß╗ā ─æß╗Öi vß║Łn h├Ānh kh├┤ng thß╗ā ra lß╗ćnh bß║Łt ─æiß╗ćn tß╗½ xa. Sau ─æ├│ hß║»n cho chß║Īy m├Ż ─æß╗Öc KillDisk ─æß╗ā x├│a dß╗» liß╗ću tr├¬n c├Īc m├Īy t├Łnh. C├╣ng l├║c ─æ├│, hß╗ć thß╗æng tß╗Ģng ─æ├Āi hotline cß╗¦a c├Īc c├┤ng ty ─æiß╗ćn lß╗▒c c┼®ng bß╗ŗ tß║źn c├┤ng DoS bß╗¤i h├Āng ng├Ān cuß╗Öc gß╗Źi tß╗▒ ─æß╗Öng, khiß║┐n kh├Īch h├Āng kh├┤ng thß╗ā gß╗Źi ─æiß╗ćn tß╗øi b├Īo t├¼nh h├¼nh.

C├Īc bŲ░ß╗øc tß║źn c├┤ng hß╗ć thß╗æng ─æiß╗üu khiß╗ān ─æiß╗ćn lŲ░ß╗øi tß║Īi Ukraina

B├Āi hß╗Źc r├║t ra cho c├Īc c├┤ng ty ─æiß╗ćn lß╗▒c.

Kß║╗ tß║źn c├┤ng ─æ├Ż d├Ānh kh├┤ng dŲ░ß╗øi┬Ā6 th├Īng ─æß╗ā thu thß║Łp th├┤ng tin tß╗½ c├Īc c├┤ng ty ─æiß╗ćn. Nhß╗»ng kß║╗ ─æ├│ ─æ├Ż lß╗▒a chß╗Źn mß╗źc ti├¬u l├Ā nhß╗»ng c├┤ng ty ─æiß╗ćn c├│ nhß╗»ng ─æß║Ęc ─æiß╗ām chung vß╗ü:

- Loß║Īi hß╗ć thß╗æng v├Ā cß║źu h├¼nh.

- C├│ thß╗ā ─æiß╗üu khiß╗ān c├Īc trß║Īm biß║┐n ├Īp tß║Łp trung tß║Īi mß╗Öt nŲĪi.

- Thß╗Øi gian (Ų░ß╗øc t├Łnh) ─æß╗ā khß║»c phß╗źc sß╗▒ cß╗æ.

- Nhß╗»ng ─æiß╗üu kiß╗ćn cß║¦n thiß║┐t ─æß╗ā vß╗ź tß║źn c├┤ng diß╗ģn ra th├Ānh c├┤ng.

- Mß╗®c ─æß╗Ö rß╗¦i ro bß╗ŗ ph├Īt hiß╗ćn khi h├Ānh ─æß╗Öng.

- Khß║Ż n─āng leo thang x├óm nhß║Łp.

Trß╗¤ lß║Īi vß╗øi c├┤ng ty ─æiß╗ćn Kyivoblenergo, mß╗Öt sß╗æ ─æiß╗ām yß║┐u ─æŲ░ß╗Żc chß╗ē ra:

- Nh├ón vi├¬n c├┤ng ty ─æ├Ż mß╗¤ email lß╗½a ─æß║Żo dß║½n ─æß║┐n bß╗ŗ nhiß╗ģm m├Ż ─æß╗Öc Black Energy 3.

- C├┤ng ty ─æiß╗ćn ─æ├Ż ─æß╗ā lß╗Ö th├┤ng tin chi tiß║┐t hß╗ć thß╗æng ICS. Kß║╗ tß║źn c├┤ng dß╗ģ d├Āng tra cß╗®u ─æß╗ā th├┤ng tin vß╗ü h├Żng sß║Żn xuß║źt v├Ā c├Īc phi├¬n bß║Żn phß║¦n mß╗üm, tß╗½ ─æ├│ x├óy dß╗▒ng Lab ─æß╗ā thß╗Ł nghiß╗ćm x├óm nhß║Łp.

- Kß║┐t nß╗æi VPN tß╗½ mß║Īng m├Īy t├Łnh c├┤ng ty ─æß║┐n hß╗ć thß╗æng ICS kh├┤ng c├│ t├Łnh n─āng x├Īc thß╗▒c 2 lß╗øp.

- Hß╗ć thß╗æng tŲ░ß╗Øng lß╗Ła bß║Żo vß╗ć ICS ─æ├Ż cho ph├®p kß║┐t nß╗æi VPN tß╗½ xa v├Ā ─æiß╗üu khiß╗ān hß╗ć thß╗æng n├Āy, thay v├¼ chß╗ē cho ph├®p ngŲ░ß╗Øi vß║Łn h├Ānh tß║Īi chß╗Ś mß╗øi c├│ thß╗ā ─æiß╗üu khiß╗ān ─æŲ░ß╗Żc.

- Kh├┤ng c├│ hß╗ć thß╗æng gi├Īm s├Īt mß║Īng ─æß╗ā ph├Īt hiß╗ćn x├óm nhß║Łp.

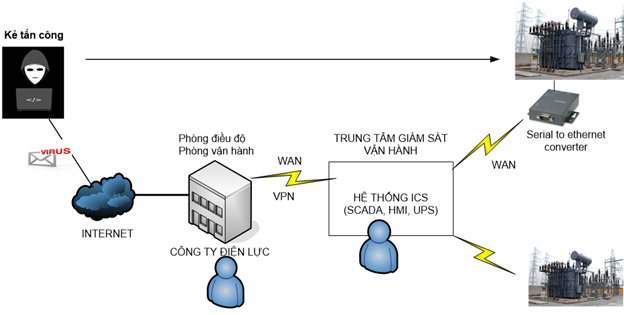

C├Īch thß╗®c kß║╗ tß║źn c├┤ng x├óm nhß║Łp v├Ā tß║źn c├┤ng hß╗ć thß╗æng ICS

Qua sß╗▒ viß╗ćc n├Āy, ─æß╗ā ph├▓ng chß╗æng nhß╗»ng cuß╗Öc tß║źn c├┤ng tŲ░ŲĪng tß╗▒, c├Īc c├┤ng ty ─æiß╗ćn lß╗▒c cß║¦n:

- Cß║¦n phß║Żi ─æ├Āo tß║Īo cho nh├ón vi├¬n nhß╗»ng kiß║┐n thß╗®c vß╗ü bß║Żo mß║Łt, ─æß║Ęc biß╗ćt l├Ā vß╗ü bß║Żo mß║Łt email, mß║Īng x├Ż hß╗Öi.

- Cß║¦n bß║Żo mß║Łt th├┤ng tin vß╗ü hß╗ć thß╗æng ICS ─æang vß║Łn h├Ānh.

- C├│ giß║Żi ph├Īp c├Īch ly ho├Ān to├Ān hß╗ć thß╗æng mß║Īng ICS khß╗Åi hß╗ć thß╗æng mß║Īng Internet.

- Thiß║┐t lß║Łp c├Īc ch├Łnh s├Īch bß║Żo mß║Łt nghi├¬m ngß║Ęt khi ─æß║źu nß╗æi mß╗øi/truy cß║Łp tß╗½ xa ─æß║┐n hß╗ć thß╗æng ICS.

- Trang bß╗ŗ hß╗ć thß╗æng gi├Īm s├Īt mß║Īng v├Ā nh├ón sß╗▒ trß╗▒c bß║Żo mß║Łt ─æß╗ā kß╗ŗp thß╗Øi ph├Īt hiß╗ćn x├óm nhß║Łp tß╗½ b├¬n ngo├Āi.

Vina Aspire┬Āl├Ā C├┤ng ty tŲ░ vß║źn, cung cß║źp c├Īc giß║Żi ph├Īp, dß╗ŗch vß╗ź CNTT, An ninh mß║Īng, bß║Żo mß║Łt & an to├Ān th├┤ng tin tß║Īi Viß╗ćt Nam. ─Éß╗Öi ng┼® cß╗¦a Vina Aspire gß╗ōm nhß╗»ng chuy├¬n gia, cß╗Öng t├Īc vi├¬n giß╗Åi, c├│ tr├¼nh ─æß╗Ö, kinh nghiß╗ćm v├Ā uy t├Łn c├╣ng c├Īc nh├Ā ─æß║¦u tŲ░, ─æß╗æi t├Īc lß╗øn trong v├Ā ngo├Āi nŲ░ß╗øc chung tay x├óy dß╗▒ng.

C├Īc Doanh nghiß╗ćp, tß╗Ģ chß╗®c c├│ nhu cß║¦u li├¬n hß╗ć C├┤ng ty Vina Aspire theo th├┤ng tin sau:

Email:┬Āinfo@vina-aspire.com┬Ā| Website: www.vina-aspire.com

Tel: +84 944 004 666 | Fax: +84 28 3535 0668![]()

Vina Aspire ŌĆō Vß╗»ng bß║Żo mß║Łt, trß╗Źn niß╗üm tin

Nguß╗ōn: https://whitehat.vn/threads/phan-tich-ky-thuat-vu-tan-cong-vao-cong-ty-dien-luc-ukraina-va-bai-hoc.12515/

Thß║┐ giß╗øi bß║Żn tin | Vina Aspire News

Vina Aspire – Vß╗»ng bß║Żo mß║Łt, trß╗Źn niß╗üm tin

Nguß╗ōn : https://vina-aspire.com/phan-tich-ky-thuat-vu-tan-cong-vao-cong-ty-dien-luc-ukraina-va-bai-hoc/