An ninh maäÈng cuäa ngaänh dûÂäu khiä giai áoaäÈn thó¯óÀäÈng nguûÇän (PhäÏn 1)

DûÂäu khiä trûÇng coä veä laä mûÇäÈt ngaänh cûÇng nghiûˆäÈp maä hacker seä khûÇng nháäm áûˆän. Nhó¯ng só¯äÈ thûÂäÈt laäÈi khûÇng nhó¯ vûÂäÈy. Caäc ruäi ro an ninh maäÈng mûÇäi luäc mûÇäÈt gia táng cuäng chiûˆäu vóÀäi só¯äÈ xuûÂät hiûˆäÈn cuäa caäc mûÇäi liûˆn kûˆät dó¯äÈa trûˆn dó¯ä liûˆäÈu gió¯äa giaän khoan, nhaä maäy loäÈc dûÂäu, vaä truäÈ sóÀä chiänh. Trong mûÇäÈt thûˆä gióÀäi ngaäy caäng áó¯óÀäÈc kûˆät nûÇäi nhó¯ hiûˆäÈn taäÈi, vûÂäÈy báäng caäch naäo maä caäc cûÇng ty dûÂäu khiä coä thûˆä baäo vûˆäÈ baän thûÂn áûÂy?

GióÀäi thiãu vûˆä nhó¯äng mûÇäi rãÏi ro vaä áe doäÈa áang ngaäy caäng gia táng

NHIûäU nám liûˆän, nhó¯äng keä tûÂän cûÇng maäÈng áaä nháäm vaäo caäc cûÇng ty dûÂäu thûÇ vaä khiä áûÇät tó¯äÈ nhiûˆn, nhó¯äng cuûÇäÈc tûÂän cûÇng ngaäy mûÇäÈt thó¯óÀäng xuyûˆn, tinh vi, vaä hiûˆäÈu quaä hóÀn bóÀäi ngaänh cûÇng nghiûˆäÈp naäy só¯ä duäÈng ngaäy caäng nhiûˆäu cûÇng nghûˆäÈ kûˆät nûÇäi. Nhó¯ng só¯äÈ táng tró¯óÀäng maäÈng cuäa ngaänh laäÈi tó¯óÀng áûÇäi thûÂäp, vaä HûÇäÈi áûÇäng DûÂäu khiä cho thûÂäy só¯äÈ áaänh giaä chiûˆän ló¯óÀäÈc coän khaä haäÈn chûˆä áûÇäi vóÀäi vûÂän áûˆä maäÈng.

TaäÈi sao laäÈi nhó¯ vûÂäÈy? Coä leä do chiänh ngaänh cûÇng nghiûˆäÈp naäy, tham gia vaäo viûˆäÈc thám doä, phaät hiûˆäÈn, vaä khai thaäc dûÂäu khiä nûˆn hoäÈ caäm thûÂäy hoäÈ khûÇng coä veä giä laä seä tróÀä thaänh áûÇäi tó¯óÀäÈng cho caäc cuûÇäÈc tûÂän cûÇng maäÈng naäy. ViûˆäÈc kinh doanh cuäng cháäng liûˆn quan giä áûˆän byte dó¯ä liûˆäÈu. Ngoaäi ra, viûˆäÈc vûÂäÈn haänh tó¯ä xa vaä cûÂäu truäc dó¯ä liûˆäÈu phó¯äc taäÈp cuäa ngaänh taäÈo ra mûÇäÈt lóÀäp phoäng thuä tó¯äÈ nhiûˆn. Nhó¯ng vóÀäi áûÇäÈng cóÀ ngaäy mûÇäÈt tiûˆän hoäa cuäa hacker, tó¯ä khuäng bûÇä maäÈng áûˆän giaän áiûˆäÈp, laäm giaän áoaäÈn vûÂäÈn haänh, rûÇäi áûˆän áaänh cáäp dó¯ä liûˆäÈu, ngaäy caäng nhiûˆäu cûÇng ty vûÂäÈn haänh dó¯äÈa trûˆn cûÇng nghûˆäÈ kûˆät nûÇäi, dûÂän áûˆän ruäi ro táng nhanh.

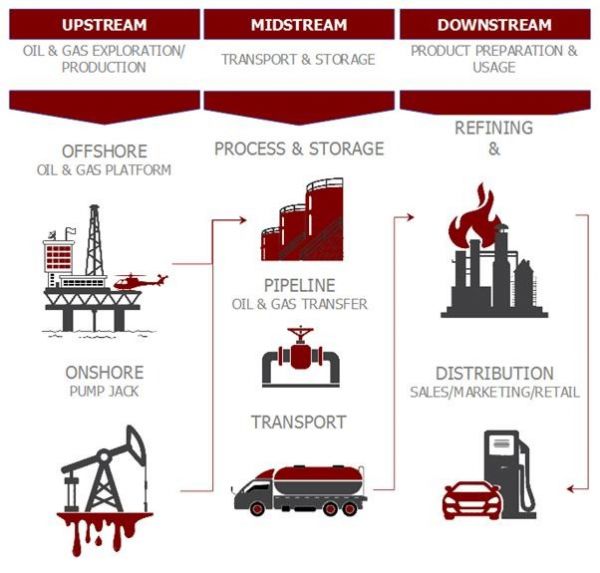

Nhó¯äng bûÇäÈ phûÂäÈn khaäc nhau trong viûˆäÈc kinh doanh dûÂäu khiä, theo leä tó¯äÈ nhiûˆn, gáäÈp nhó¯äng ruäi ro coä mó¯äc áûÇäÈ khaäc nhau vaä cûÂän nhó¯äng chiûˆän ló¯óÀäÈc khaäc nhau. Trong baäi naäy, chuäng ta seä khaäm phaä chuûÇäi giaä triäÈ cuäa giai áoaäÈn thó¯óÀäÈng nguûÇän (khûÂu áûÂäu) trong ngaänh dûÂäu khiä (gûÇäm thám doä, phaät hiûˆäÈn, vaä khai thaäc) áûˆä áaänh giaä áiûˆäm yûˆäu cuäa tó¯äng khûÂu vûÂäÈn haänh maäÈng cuäng nhó¯ phaät thaäo chiûˆän ló¯óÀäÈc giaäm thiûˆäu ruäi ro.

Trong khûÂu áûÂäu, thám doä vaä khai thaäc coä ló¯óÀäÈc áûÇä ruäi ro cao nhûÂät. Trong khi viûˆäÈc phaät hoäÈa cûÂäu truäc áiäÈa chûÂät coä ló¯óÀäÈc áûÇä ruäi ro tó¯óÀng áûÇäi thûÂäp hóÀn, viûˆäÈc kinh doanh áang phaät triûˆän naäy cûÂän áó¯óÀäÈc sûÇä hoäa, ló¯u tró¯ä áiûˆäÈn tó¯ä (e-store), vaä cung cûÂäp dó¯ä liûˆäÈu áiäÈa chûÂän cho caäc ngaänh khaäc coä thûˆä gia táng ló¯óÀäÈc áûÇä ruäi ro cuäa ngaänh trong tó¯óÀng lai. MûÇäÈt chó¯óÀng triänh quaän lyä ruäi ro toaän diûˆäÈn an toaän, cûÂän thûÂäÈn, vaä kiûˆn cûÇä khûÇng chiä coä thûˆä giaäm thiûˆäu ruäi ro maäÈng trong khûÂu dûˆä biäÈ tûÂän cûÇng nhûÂät, maä coän áaäm baäo caä ba nhu cûÂäu hoaäÈt áûÇäÈng cuäa cûÇng ty thó¯óÀäÈng nguûÇän: só¯äÈ an toaän cuäa con ngó¯óÀäi, áûÇäÈ tin cûÂäÈy cuäa hoaäÈt áûÇäÈng, vaä só¯äÈ saäng taäÈo giaä triäÈ móÀäi.

Ruä boä nhó¯äng mûÇäi nguy haäÈi vûˆä maäÈng

Trong nám 2016, ngaänh cûÇng nghiûˆäÈp náng ló¯óÀäÈng laä ngaänh thó¯ä hai dûˆä biäÈ tûÂän cûÇng maäÈng nhûÂät, vóÀäi gûÂän ba phûÂän tó¯ cûÇng ty dûÂäu khiä óÀä Myä gáäÈp phaäi só¯äÈ cûÇä maäÈng iät nhûÂät mûÇäÈt lûÂän. Nhó¯ng trong baäo caäo haäng nám móÀäi áûÂy cuäa hoäÈ, chiä coä sûÇä iät cûÇng ty xem vi phaäÈm maäÈng laä mûÇäÈt ruäi ro lóÀän. Trûˆn thó¯äÈc tûˆä, nhiûˆäu cûÇng ty coän xûˆäp ruäi ro maäÈng chung vóÀäi nhó¯äng ruäi ro khaäc nhó¯ tiänh traäÈng bûÂät ûÇän dûÂn só¯äÈ, tranh chûÂäp lao áûÇäÈng, vaä giaän áoaäÈn thóÀäi tiûˆät; vûÇ sûÇä cûÇng ty dûÂäu khiä khûÇng thuûÇäÈc Hoa Kyä coän cháäng theäm áûˆä cûÂäÈp áûˆän tó¯ä ãmaäÈngã lûÂäy mûÇäÈt lûÂän trong baäo caäo hóÀn caä trám trang cuäa hoäÈ.

áaäng ngaäÈi hóÀn, ngaäy caäng nhiûˆäu caäc cuûÇäÈc tûÂän cûÇng maäÈng áang diûˆän ra trûˆn HûˆäÈ thûÇäng áiûˆäu khiûˆän cûÇng nghiûˆäÈp (ICS) óÀä caäc cûÇng ty dûÂäu khiä thó¯óÀäÈng nguûÇän, áûÂäy só¯äÈ an toaän cuäa cûÇng nhûÂn, uy tiän cûÇng ty, vaä hoaäÈt áûÇäÈng cuäng nhó¯ mûÇi tró¯óÀäng, vaäo nguy hiûˆäm. Duä hacker só¯ä duäÈng spyware nháäm vaäo dó¯ä liûˆäÈu áûÂäu thûÂäu cuäa caäc liänh vó¯äÈc, xûÂm nhiûˆäm malware vaäo hûˆäÈ thûÇäng kiûˆäm soaät saän xuûÂät, hay tûÂän cûÇng tó¯ä chûÇäi diäÈch vuäÈ khiûˆän ló¯u ló¯óÀäÈng thûÇng tin truyûˆän áûˆän hûˆäÈ thûÇäng kiûˆäm soaät biäÈ cháäÈn, thiä chuäng cuäng áang dûÂän tróÀä nûˆn tinh vi vaä (mûÇäÈt ááäÈc biûˆäÈt áaäng lo ngaäÈi) thó¯äÈc hiûˆäÈn nhó¯äng cuûÇäÈc tûÂän cûÇng coä tûÇä chó¯äc nháäm vaäo ngaänh cûÇng nghiûˆäÈp naäy. LûÂäy viä duäÈ nám 2014, boäÈn hacker áaä thó¯äÈc hiûˆäÈn mûÇäÈt cuûÇäÈc tûÂän cûÇng toaän diûˆäÈn lûˆn 50 cûÇng ty dûÂäu khiä óÀä ChûÂu ûu, báäng caäch só¯ä duäÈng phiûˆn baän Trojan tiûˆn tiûˆän vaä tûÂän cûÇng giaä maäÈo danh tiänh (phishing) áó¯óÀäÈc tiänh toaän kyä ló¯óÀäng.

KhûÇng coä giä bûÂät ngóÀä khi xaäc áiäÈnh caäc cuûÇäÈc tûÂän cûÇng laä cûÇng viûˆäÈc khoä khán. áiûˆäu gûÂy khoä khán cho nûÇä ló¯äÈc phoäng thuä laä áûÇäÈng cóÀ cuäa chuäng áûˆäu móÀä miäÈt nhó¯ nhau. Theo Hã thãng áiãu khiãn cûÇng nghiãp Nhû°m ãˋng phû° khäˋn cäËp khûÇng gian mäÀngô (ICS-CERT), coä hóÀn mûÇäÈt phûÂän ba caäc cuûÇäÈc tûÂän cûÇng nháäm vaäo cóÀ sóÀä haäÈ tûÂäng trong nám 2015 áûˆäu khoä theo doäi hay sóÀä hó¯äu mûÇäÈt nóÀi ãtrung gian lûÂy nhiûˆämã chó¯a xaäc áiäÈnh. áoä laä lyä do viä sao maä nhó¯äng cuûÇäÈc vi phaäÈm maäÈng khûÇng thûˆä biäÈ phaät hiûˆäÈn trong voäng nhiûˆäu ngaäy, vaä taäÈi sao nhó¯äng cuûÇäÈc tûÂän cûÇng nhó¯ Shamoon, mãt malware áaä xoäa dó¯ä liûˆäÈu cuäa 30,000 maäy tiänh taäÈi caäc cûÇng ty dûÂäu khiä óÀä Trung áûÇng trong nám 2012, có¯ä liûˆn tuäÈc taäi xuûÂät khûÇng óÀä daäÈng naäy thiä óÀä daäÈng khaäc.

ThûÂäÈt vûÂäÈy, mûÇäÈt con sûÇä ó¯óÀäc tiänh áaä ááäÈt ra cho chi phiä trung biänh haäng nám cuäa cûÇng ty náng ló¯óÀäÈng chi cho tûÇäÈi phaäÈm maäÈng chiä óÀä khoaäng 15 triûˆäÈu áûÇ. Nhó¯ng mûÇäÈt só¯äÈ cûÇä lóÀän coä thûˆä dûˆä daäng xaäy ra vaä con sûÇä naäy seä lûˆn áûˆän haäng trám triûˆäÈu áûÇ, quan troäÈng hóÀn thûˆä nó¯äa, ááäÈt maäÈng sûÇäng cûÇng nhûÂn vaä mûÇi tró¯óÀäng lûÂn cûÂäÈn vaäo nguy hiûˆäm. Nûˆäu keä tûÂän cûÇng maäÈng thao tuäng sûÇä liûˆäÈu xi máng áûˆän tó¯ä giûˆäng khoan áang áó¯óÀäÈc khai thaäc óÀä ngoaäi khóÀi, ngáät kûˆät nûÇäi maäy giaäm saät khi áang trong quaä triänh khoan áaäo, hay triä hoaän ló¯u ló¯óÀäÈng dó¯ä liûˆäÈu cûÂän thiûˆät áûˆä thiûˆät biäÈ chûÇäng phun ngán viûˆäÈc traän dûÂäu, thiä hûÂäÈu quaä seä vûÇ cuäng khûÇn ló¯óÀäng.

SûÇä hoäa thûÇäi phûÇäng nhiûˆäu thaäch thó¯äc

NgoaäÈi tró¯ä thûÂn thûˆä laä ãcóÀ sóÀä haäÈ tûÂäng troäÈng yûˆäuã cuäa ngaänh thó¯óÀäÈng nguûÇän, thiä hûˆäÈ sinh thaäi phó¯äc taäÈp cuäa maäy tiänh, maäÈng ló¯óÀäi, vaä caäc quy triänh vûÂäÈn haänh traäi daäi toaän thûˆä gióÀäi khiûˆän cho ngaänh cûÇng nghiûˆäÈp naäy rûÂät dûˆä biäÈ tûÇäÈi phaäÈm maäÈng tûÂän cûÇng; noäi caäch khaäc, nûˆän cûÇng nghiûˆäÈp naäy coä mûÇäÈt bûˆä máäÈt tûÂän cûÇng vûÇ cuäng rûÇäÈng vaä coä vûÇ sûÇä trung gian áûˆä tûÂän cûÇng. LûÂäy viä duäÈ mûÇäÈt cûÇng ty dûÂäu khiä lóÀän, só¯ä duäÈng nó¯äa triûˆäÈu bûÇäÈ xó¯ä lyä chiä áûˆä mûÇ phoäng hûÇä chó¯äa dûÂäu vaä khiä áûÇät; taäÈo, truyûˆän vaä ló¯u tró¯ä haäng petabyte dó¯ä liûˆäÈu nhaäÈy caäm vaä coä tiänh caäÈnh tranh; vaä vûÂäÈn haänh, só¯ä duäÈng chung haäng ngaän giaän khoan vaä hûˆäÈ thûÇäng kiûˆäm soaät saän xuûÂät coä aänh hó¯óÀäng áûˆän nhiûˆäu máäÈt nhó¯ khu vó¯äÈc áiäÈa lyä, liänh vó¯äÈc, áaäÈi lyä, nhaä cung cûÂäp diäÈch vuäÈ, vaä áûÇäi taäc.

áiûˆäu laäm áiûˆäm yûˆäu naäy thûˆm trûÂäm troäÈng laä só¯äÈ mûÂu thuûÂän trong caäc ó¯u tiûˆn gió¯äa bûÇäÈ phûÂäÈn cûÇng nghûˆäÈ vûÂäÈn haänh (OT) vaä bûÇäÈ phûÂäÈn cûÇng nghûˆäÈ thûÇng tin (IT) cuäa cûÇng ty. HûˆäÈ thûÇäng vûÂäÈn haänh náäm gûÂän cûÇng triänh giaän khoan vaä giûˆäng nhó¯ maäy caäm biûˆän vaä bã áiãu khiãn läÙp trû˜nh áó¯Ã£Èc nhäÝm thãÝc hiãn cûÀc cûÇng viûˆäÈc vãi tûÙnh khÃ¤È dãËng 24/7 lû m thuãc tûÙnh chûÙnh cãÏa chû¤ng, tiä¢p sau áoä lû tûÙnh toû n vä¿n vû bäÈo mäÙt. Ngó¯óÀäÈc laäÈi, hûˆäÈ thûÇäng cûÇng nghûˆäÈ thûÇng tin nhó¯ hoaäÈch áiäÈnh nguûÇän ló¯äÈc doanh nghiûˆäÈp läÀi ó¯u tiûˆn tiänh baäo mûÂäÈt, toaän veäÈn, rûÇäi móÀäi áûˆän khaä duäÈng. Só¯äÈ xung áûÇäÈt cuäa nhó¯äng muäÈc tiûˆu naäy ã an toaän so vóÀäi an ninh ã xaäy ra trong phoäng kiûˆäm soaät khoan áaäo vaä khai thaäc, nóÀi kyä só¯ lo sóÀäÈ ráäng caäc biûˆäÈn phaäp baäo mûÂäÈt IT nghiûˆm ngáäÈt coä thûˆä laäm trûˆä naäi nghiûˆm troäÈng áûˆän hûˆäÈ thûÇäng kiûˆäm soaät thóÀäi áiûˆäm quan troäÈng, aänh hó¯óÀäng áûˆän viûˆäÈc áó¯a quyûˆät áiäÈnh vaä phaän ó¯äng hoaäÈt áûÇäÈng.

ViûˆäÈc thiûˆät lûÂäÈp kyä thuûÂäÈt cho ICS cuäng mang áûˆän nhó¯äng thaäch thó¯äc baäo mûÂäÈt cûÇä hó¯äu. PhûÂän lóÀän nhó¯äng quyûˆät áiäÈnh vûˆä phûÂän mûˆäm ICS thó¯óÀäng khûÇng áó¯óÀäÈc áó¯a ra bóÀäi nhoäm IT cuäa cûÇng ty, thay vaäo áoä laä óÀä cûÂäp liänh vó¯äÈc hay áóÀn viäÈ. áiûˆäu naäy dûÂän áûˆän saän phûÂäm áûˆän tó¯ä nhiûˆäu nguûÇän cung cûÂäp baäo mûÂäÈt IT khaäc nhau coä cûÇng nghûˆäÈ khaäc nhau cuäng vóÀäi nhó¯äng tiûˆu chuûÂän baäo mûÂäÈt IT khaäc nhau. Voäng áóÀäi saän phûÂäm keäo daäi hóÀn caä thûÂäÈp kyä cuäa giûˆäng khoan, hûˆäÈ thûÇäng ICS, viûˆäÈc mua baän taäi saän áang diûˆän ra áaä laäm táng thûˆm tiänh áa daäÈng cho vûÂän áûˆä, áiûˆäu áoä thó¯óÀäng xuyûˆn gûÂy khoä khán cho viûˆäÈc tiänh toaän, tiûˆu chuûÂän hoäa, nûÂng cûÂäp cuäng nhó¯ caäi tiûˆän hûˆäÈ thûÇäng. Coä khoaäng 1,350 cûÇng ty dûÂäu khiä trûˆn toaän cûÂäu áaä tham gia saän xuûÂät hóÀn 25 nám, hoäÈ só¯ä duäÈng nhó¯äng hûˆäÈ thûÇäng vaä trang biäÈ tó¯ä nhiûˆäu nó¯óÀäc khaäc nhau trong suûÇät thóÀäi kyä áoä.

Só¯äÈ phaät triûˆän cuäa sûÇä hoäa vaä kûˆät nûÇäi trong viûˆäÈc vûÂäÈn haänh áaä gia táng ruäi ro maäÈng. Noä áaä tó¯äng thûÂäp hóÀn bóÀäi só¯äÈ taäch biûˆäÈt vûˆä hûˆäÈ thûÇäng vaä só¯äÈ phûÂn quyûˆän trong baäo mûÂäÈt cûÂäp áóÀn viäÈ. Nhó¯ng ngaäy nay, cûÇng nghûˆäÈ kûˆät nûÇäi, vûÂän áang áó¯óÀäÈc hiänh thaänh trong liänh vó¯äÈc ãmoä dûÂäu sûÇäã hay liänh vó¯äÈc cûÇng nghûˆäÈ thûÇng minh, áaä móÀä ra mûÇäÈt nóÀi trung gian áûˆä tûÂän cûÇng hoaän toaän móÀäi meä cho hacker báäng caäch kûˆät nûÇäi vóÀäi caäc hoaäÈt áûÇäÈng thó¯óÀäÈng nguûÇän trong thóÀäi gian thó¯äÈc. Cháäng haäÈn nhó¯ daäÈo gûÂän áûÂy, Shell áaä thiûˆät kûˆä mûÇäÈt giûˆäng khoan, vaä áiûˆäu khiûˆän tûÇäc áûÇäÈ lûÂän aäp suûÂät cuäa viûˆäÈc khoan áaäo óÀä Vaca Muerta, Argentina tó¯ä mûÇäÈt trung tûÂm vûÂäÈn haänh tó¯ä xa óÀä Canada.

áiûˆäu laäm cûÇng nghûˆäÈ Internet vaäÈn vûÂäÈt (IoT) quyûˆän ló¯äÈc nhó¯ng cuäng dûˆä biäÈ tûÂän cûÇng nhó¯ vûÂäÈy laä bóÀäi khaä náng taäÈo, giao tiûˆäp, tûÇäng hóÀäÈp, phûÂn tiäch, vaä haänh áûÇäÈng dó¯äÈa trûˆn dó¯ä liûˆäÈu ã áûÂy laä nhó¯äng giai áoaäÈn cuäa voäng läñp giaä triäÈ thûÇng tin cuäa Deloitte. Nhó¯äng giai áoaäÈn naäy áó¯Ã£Èc kiäch hoaäÈt thûÇng qua cûÇng nghûˆäÈ caäm biûˆän, thûÇng thó¯óÀäng laä hûˆäÈ thûÇäng maäÈng kûˆät nûÇäi khûÇng dûÂy vaä vaäi cûÇng cuäÈ phûÂn tiäch tó¯äÈ áûÇäÈng. MûÇäi bó¯óÀäc áûˆäu dûˆä biäÈ tûÂän cûÇng bóÀäi lûÇä hûÇäng an ninh trong hûˆäÈ thûÇäng ICS kûˆä thó¯äa vaä hûˆäÈ sinh thaäi thó¯óÀäÈng nguûÇän phó¯äc taäÈp. Ngaänh cûÇng nghiûˆäÈp dûÂäu khiä thó¯óÀäÈng nguûÇän coä hai thaäch thó¯äc maäÈng chiänh, áoä laä baäo vûˆäÈ giaä triäÈ áaä áó¯óÀäÈc taäÈo ra vaä caänh giaäc trong viûˆäÈc triûˆän khai IoT trong tó¯óÀng lai.

HóÀn thûˆä nó¯äa, thiûˆät biäÈ áo thûÇng minh óÀä cûÂäp liänh vó¯äÈc ã nhó¯äng thiûˆät biäÈ naäy coä thûˆä tó¯äÈ xó¯ä lyä, phûÂn tiäch, vaä haänh áûÇäÈng dó¯äÈa trûˆn dó¯ä liûˆäÈu áaä thu thûÂäÈp áó¯óÀäÈc gûÂän vóÀäi hoaäÈt áûÇäÈng hóÀn laä trung tûÂm ló¯u tró¯ä vaä xó¯ä lyä tûÂäÈp trung ã áaä áûÂäy ruäi ro maäÈng lûˆn tuyûˆän áûÂäu cuäa caäc cûÇng ty thó¯óÀäÈng nguûÇän. LûÂäy viä duäÈ mûÇäÈt hacker coä daä tûÂm coä thûˆä laäm chûÂäÈm quaä triänh triäch xuûÂät dûÂäu báäng caäch thay áûÇäi tûÇäc áûÇäÈ áûÇäÈng cóÀ vaä cûÇng suûÂät nhiûˆäÈt maäy bóÀm tiäch hóÀäÈp (ãtiûˆän tuyûˆänã cuäa quy triänh saän xuûÂät dûÂäu) thûÇng qua viûˆäÈc thay áûÇäi caäc lûˆäÈnh tûÇäc áûÇäÈ áó¯óÀäÈc gó¯äi tó¯ä bûÇäÈ áiûˆäu khiûˆän tûÇäi ó¯u hoäa nûÇäÈi bûÇäÈ.

VóÀäi viûˆäÈc aäp duäÈng vaä thûÂm nhûÂäÈp cuäa cûÇng nghûˆäÈ kûˆät nûÇäi ái tró¯óÀäc hoaäÈt áûÇäÈng an ninh maäÈng nhó¯ hiûˆäÈn taäÈi, khûÇng chiä thûÇng tin vaä giaä triäÈ áó¯óÀäÈc taäÈo ra bóÀäi IoT móÀäi gáäÈp ruäi ro, maä chi phiä cóÀ hûÇäÈi trong tó¯óÀng lai ã bao gûÇäm an toaän tiänh maäÈng vaä taäc áûÇäÈng mûÇi tró¯óÀäng ã cuäng áang biäÈ áe doäÈa.

Thegioibantin.com |ô Vina-Aspire News