Quل؛£n trل»‹ rل»§i ro an ninh mل؛،ng: Bل؛£o mل؛t quyل»پn truy cل؛p ؤ‘ل؛·c quyل»پn (Privileged Access)

Quyل»پn truy cل؛p ؤ‘ل؛·c quyل»پn (Privileged Access) lأ gأ¬?

Trong mأ´i trئ°ل»ng doanh nghiل»‡p, “quyل»پn truy cل؛p ؤ‘ل؛·c quyل»پn” lأ mل»™t thuل؛t ngل»¯ ؤ‘ئ°ل»£c sل» dل»¥ng ؤ‘ل»ƒ chل»‰ ؤ‘ل»‹nh quyل»پn truy cل؛p hoل؛·c khل؛£ nؤƒng ؤ‘ل؛·c biل»‡t cao hئ،n vأ bao quأ،t rل»™ng hئ،n so vل»›i ngئ°ل»i dأ¹ng tiأھu chuل؛©n. Quyل»پn truy cل؛p ؤ‘ل؛·c quyل»پn cho phأ©p cأ،c tل»• chل»©c bل؛£o vل»‡ cئ، sل»ں hل؛، tل؛§ng vأ ل»©ng dل»¥ng cل»§a hل»چ, ؤ‘iل»پu hأ nh kinh doanh hiل»‡u quل؛£ vأ duy trأ¬ tأnh bل؛£o mل؛t cل»§a cأ،c dل»¯ liل»‡u nhل؛،y cل؛£m vأ cئ، sل»ں hل؛، tل؛§ng quan trل»چng.

Quyل»پn truy cل؛p ؤ‘ل؛·c quyل»پn cأ³ thل»ƒ ؤ‘ئ°ل»£c liأھn kل؛؟t vل»›i ngئ°ل»i dأ¹ng (human users) cإ©ng nhئ° vل»›i cأ،c ل»©ng dل»¥ng vأ mأ،y nhل؛n dل؛،ng (non-human users) khأ،c.

Vأ dل»¥ vل»پ quyل»پn truy cل؛p ؤ‘ل؛·c quyل»پn ؤ‘ئ°ل»£c sل» dل»¥ng bل»ںi con ngئ°ل»i:

- Tأ i khoل؛£n quل؛£n trل»‹ viأھn (Administrator): Mل»™t tأ i khoل؛£n quyل»پn lل»±c ؤ‘ئ°ل»£c quل؛£n trل»‹ viأھn hل»‡ thل»‘ng CNTT sل» dل»¥ng ؤ‘ل»ƒ tل؛،o cل؛¥u hأ¬nh cho hل»‡ thل»‘ng hoل؛·c ل»©ng dل»¥ng, thأھm/xأ³a ngئ°ل»i dأ¹ng hoل؛·c xأ³a dل»¯ liل»‡u.

- Tأ i khoل؛£n quل؛£n trل»‹ miل»پn (Domain administrative account): Tأ i khoل؛£n cung cل؛¥p quyل»پn truy cل؛p quل؛£n trل»‹ ؤ‘ل؛·c quyل»پn trأھn tل؛¥t cل؛£ cأ،c mأ،y trل؛،m vأ mأ،y chل»§ trong cأ¹ng mل؛،ng lئ°ل»›i miل»پn. Nhل»¯ng tأ i khoل؛£n nأ y thئ°ل»ng cأ³ sل»‘ lئ°ل»£ng أt, nhئ°ng chأ؛ng cung cل؛¥p khل؛£ nؤƒng truy cل؛p rل»™ng rأ£i vأ mل؛،nh mل؛½ nhل؛¥t trأھn toأ n mل؛،ng. Cل»¥m tل»« “Chأ¬a khأ³a ؤ‘ل؛؟n Vئ°ئ،ng quل»‘c CNTT†thئ°ل»ng ؤ‘ئ°ل»£c sل» dل»¥ng khi ؤ‘ل»پ cل؛p ؤ‘ل؛؟n tأnh chل؛¥t ؤ‘ل؛·c quyل»پn cل»§a mل»™t sل»‘ tأ i khoل؛£n vأ hل»‡ thل»‘ng quل؛£n trل»‹ viأھn.

- Tأ i khoل؛£n quل؛£n trل»‹ cل»¥c bل»™ (Local administrative account): Tأ i khoل؛£n nأ y nل؛±m trأھn ؤ‘iل»ƒm cuل»‘i (hoل؛·c mأ،y trل؛،m) vأ sل» dل»¥ng kل؛؟t hل»£p tأھn ngئ°ل»i dأ¹ng vأ mل؛t khل؛©u. Nأ³ giأ؛p ngئ°ل»i dأ¹ng truy cل؛p vأ thل»±c hiل»‡n cأ،c thay ؤ‘ل»•i ؤ‘ل»‘i vل»›i mأ،y hoل؛·c thiل؛؟t bل»‹ cل»¥c bل»™ cل»§a hل»چ.

- Khأ³a ل»• cل؛¯m an toأ n (SSH): Khأ³a SSH lأ giao thل»©c kiل»ƒm soأ،t truy cل؛p ؤ‘ئ°ل»£c sل» dل»¥ng nhiل»پu ؤ‘ل»ƒ cل؛¥p quyل»پn truy cل؛p root trل»±c tiل؛؟p vأ o cأ،c hل»‡ thل»‘ng quan trل»چng. Root lأ tأھn ngئ°ل»i dأ¹ng hoل؛·c tأ i khoل؛£n, theo mل؛·c ؤ‘ل»‹nh, cأ³ quyل»پn truy cل؛p vأ o tل؛¥t cل؛£ cأ،c lل»‡nh vأ tل»‡p trأھn Linux hoل؛·c hل»‡ ؤ‘iل»پu hأ nh giل»‘ng Unix khأ،c.

- Tأ i khoل؛£n khل؛©n cل؛¥p: Tأ i khoل؛£n nأ y cung cل؛¥p cho ngئ°ل»i dأ¹ng quyل»پn truy cل؛p quل؛£n trل»‹ vأ o cأ،c hل»‡ thل»‘ng an toأ n trong trئ°ل»ng hل»£p khل؛©n cل؛¥p.آ

- Ngئ°ل»i dأ¹ng doanh nghiل»‡p cأ³ ؤ‘ل؛·c quyل»پn: Lأ ngئ°ل»i lأ m viل»‡c bأھn ngoأ i CNTT, nhئ°ng cأ³ quyل»پn truy cل؛p vأ o cأ،c hل»‡ thل»‘ng nhل؛،y cل؛£m. Nhل»¯ng ngئ°ل»i cأ³ ؤ‘ل؛·c quyل»پn nأ y cأ³ thل»ƒ bao gل»“m nhل»¯ng ngئ°ل»i cل؛§n tiل؛؟p cل؛n tأ i chأnh, nguل»“n nhأ¢n lل»±c (HR) hoل؛·c hل»‡ thل»‘ng tiل؛؟p thل»‹.

Vأ dل»¥ vل»پ quyل»پn truy cل؛p ؤ‘ل؛·c quyل»پn sل» dل»¥ng bل»ںi hل»‡ ؤ‘iل»پu hأ nh:

- Tأ i khoل؛£n ل»©ng dل»¥ng (Application account): Tأ i khoل؛£n ؤ‘ل؛·c quyل»پn dأ nh riأھng cho phل؛§n mل»پm ل»©ng dل»¥ng vأ thئ°ل»ng ؤ‘ئ°ل»£c sل» dل»¥ng ؤ‘ل»ƒ quل؛£n trل»‹, ؤ‘ل»‹nh cل؛¥u hأ¬nh hoل؛·c quل؛£n lأ½ quyل»پn truy cل؛p vأ o phل؛§n mل»پm ل»©ng dل»¥ng.

- Tأ i khoل؛£n dل»‹ch vل»¥ (Service account): Tأ i khoل؛£n mأ ل»©ng dل»¥ng hoل؛·c dل»‹ch vل»¥ sل» dل»¥ng ؤ‘ل»ƒ tئ°ئ،ng tأ،c vل»›i hل»‡ ؤ‘iل»پu hأ nh. Cأ،c dل»‹ch vل»¥ sل» dل»¥ng cأ،c tأ i khoل؛£n nأ y ؤ‘ل»ƒ truy cل؛p vأ thل»±c hiل»‡n cأ،c thay ؤ‘ل»•i ؤ‘ل»‘i vل»›i hل»‡ ؤ‘iل»پu hأ nh hoل؛·c cل؛¥u hأ¬nh.

- Khأ³a SSH: (Nhئ° ؤ‘أ£ trأ¬nh bأ y ل»ں trأھn). Cأ،c khأ³a SSH cإ©ng ؤ‘ئ°ل»£c sل» dل»¥ng bل»ںi cأ،c quy trأ¬nh tل»± ؤ‘ل»™ng.

- Bأ mل؛t: ؤگئ°ل»£c nhأ³m phأ،t triل»ƒn vأ hoل؛،t ؤ‘ل»™ng (DevOps) thئ°ل»ng sل» dل»¥ng nhئ° mل»™t thuل؛t ngل»¯ tل»•ng hل»£p ؤ‘ل»پ cل؛p ؤ‘ل؛؟n khأ³a SSH, khأ³a giao diل»‡n chئ°ئ،ng trأ¬nh ل»©ng dل»¥ng (API) vأ cأ،c thأ´ng tin ؤ‘ؤƒng nhل؛p khأ،c ؤ‘ئ°ل»£c nhأ³m DevOps sل» dل»¥ng ؤ‘ل»ƒ cung cل؛¥p quyل»پn truy cل؛p ؤ‘ل؛·c quyل»پn.

Cأ،c tأ i khoل؛£n ؤ‘ل؛·c quyل»پn, thأ´ng tin xأ،c thل»±c vأ bأ mل؛t tل»“n tل؛،i ل»ں khل؛¯p mل»چi nئ،i: cأ³ ئ°ل»›c tأnh rل؛±ng chأ؛ng thئ°ل»ng ؤ‘أ´ng hئ،n nhأ¢n viأھn tل»« ba ؤ‘ل؛؟n bل»‘n lل؛§n. Trong mأ´i trئ°ل»ng kinh doanh hiل»‡n ؤ‘ل؛،i, nhل»¯ng vل»¥ tل؛¥n cأ´ng liأھn quan ؤ‘ل؛؟n ؤ‘ل؛·c quyل»پn ؤ‘ang phأ،t triل»ƒn nhanh chأ³ng khi cأ،c hل»‡ thل»‘ng, ل»©ng dل»¥ng, tأ i khoل؛£n giل»¯a mأ،y vأ mأ،y, mأ´i trئ°ل»ng ؤ‘أ،m mأ¢y vأ hل»—n hل»£p, DevOps, tل»± ؤ‘ل»™ng hأ³a quy trأ¬nh robot vأ cأ،c thiل؛؟t bل»‹ IoT ngأ y cأ ng trل»ں nأھn kل؛؟t nل»‘i vل»›i nhau.آ

Nhل»¯ng kل؛» tل؛¥n cأ´ng biل؛؟t ؤ‘iل»پu nأ y vأ nhل؛¯m mل»¥c tiأھu vأ o quyل»پn truy cل؛p ؤ‘ل؛·c quyل»پn. Ngأ y nay, gل؛§n 100% cأ،c cuل»™c tل؛¥n cأ´ng nأ¢ng cao dل»±a vأ o viل»‡c khai thأ،c thأ´ng tin tل»« ؤ‘ؤƒng nhل؛p ؤ‘ل؛·c quyل»پn ؤ‘ل»ƒ tiل؛؟p cل؛n dل»¯ liل»‡u, ل»©ng dل»¥ng vأ cئ، sل»ں hل؛، tل؛§ng nhل؛،y cل؛£m nhل؛¥t cل»§a mل»¥c tiأھu. Nل؛؟u bل»‹ lل؛،m dل»¥ng, quyل»پn truy cل؛p ؤ‘ل؛·c quyل»پn cأ³ khل؛£ nؤƒng lأ m giأ،n ؤ‘oل؛،n hoل؛،t ؤ‘ل»™ng kinh doanh.

Quل؛£n lأ½ quyل»پn truy cل؛p ؤ‘ل؛·c quyل»پn (PAM) lأ gأ¬?

Cأ،c tل»• chل»©c triل»ƒn khai quل؛£n lأ½ truy cل؛p ؤ‘ل؛·c quyل»پn (PAM) ؤ‘ل»ƒ bل؛£o vل»‡ khل»ڈi cأ،c mل»‘i ؤ‘e dل»چa do hأ nh vi trل»™m cل؛¯p thأ´ng tin xأ،c thل»±c vأ lل؛،m dل»¥ng ؤ‘ل؛·c quyل»پn gأ¢y ra. PAM ؤ‘ل»پ cل؛p ؤ‘ل؛؟n mل»™t chiل؛؟n lئ°ل»£c an ninh mل؛،ng toأ n diل»‡n – bao gل»“m con ngئ°ل»i, quy trأ¬nh vأ cأ´ng nghل»‡ – ؤ‘ل»ƒ kiل»ƒm soأ،t, ؤ‘iل»پu khiل»ƒn, bل؛£o mل؛t vأ kiل»ƒm toأ،n tل؛¥t cل؛£ danh tأnh vأ hoل؛،t ؤ‘ل»™ng ؤ‘ل؛·c quyل»پn cل»§a con ngئ°ل»i vأ phi con ngئ°ل»i trong mأ´i trئ°ل»ng CNTT doanh nghiل»‡p.

ؤگأ´i khi ؤ‘ئ°ل»£c nhل؛¯c ؤ‘ل؛؟n nhئ° lأ quل؛£n lأ½ danh tأnh ؤ‘ل؛·c quyل»پn (PIM) hoل؛·c bل؛£o mل؛t truy cل؛p ؤ‘ل؛·c quyل»پn (PAS), PAM dل»±a trأھn nguyأھn tل؛¯c أt ؤ‘ل؛·c quyل»پn nhل؛¥t, trong ؤ‘أ³ ngئ°ل»i dأ¹ng chل»‰ nhل؛n ؤ‘ئ°ل»£c mل»©c truy cل؛p tل»‘i thiل»ƒu cل؛§n thiل؛؟t ؤ‘ل»ƒ thل»±c hiل»‡n cأ´ng viل»‡c hل»چ cل؛§n lأ m. Nguyأھn tل؛¯c nأ y ؤ‘ئ°ل»£c nhiل»پu ngئ°ل»i coi lأ phئ°ئ،ng phأ،p tل»‘t nhل؛¥t vل»پ an ninh mل؛،ng vأ lأ mل»™t bئ°ل»›c cئ، bل؛£n trong viل»‡c bل؛£o vل»‡ quyل»پn truy cل؛p ؤ‘ل؛·c quyل»پn vأ o dل»¯ liل»‡u vأ tأ i sل؛£n cأ³ giأ، trل»‹ cao. Thل»±c thi nguyأھn tل؛¯c nأ y giأ؛p cأ،c tل»• chل»©c cأ³ thل»ƒ giل؛£m thiل»ƒu rل»§i ro tل»« nhل»¯ng ؤ‘ل»‘i tئ°ل»£ng chل»‘ng phأ، bأھn trong hoل؛·c cأ،c cuل»™c tل؛¥n cأ´ng mل؛،ng bأھn ngoأ i cأ³ thل»ƒ dل؛«n ؤ‘ل؛؟n vi phل؛،m dل»¯ liل»‡u. Hiل»‡n nay Vina-Aspire cung cل؛¥p ؤ‘ل؛§y ؤ‘ل»§ giل؛£i phأ،p vأ tأ i liل»‡u vل»پ CyberArk cho khأ،ch hأ ng cأ³ mل»™t cأ،i nhأ¬n tل»•ng quan hئ،n vل»پ quy trأ¬nh hoل؛،t ؤ‘ل»™ng cإ©ng nhئ° nhل»¯ng thأ´ng tin liأھn quan khأ،c.

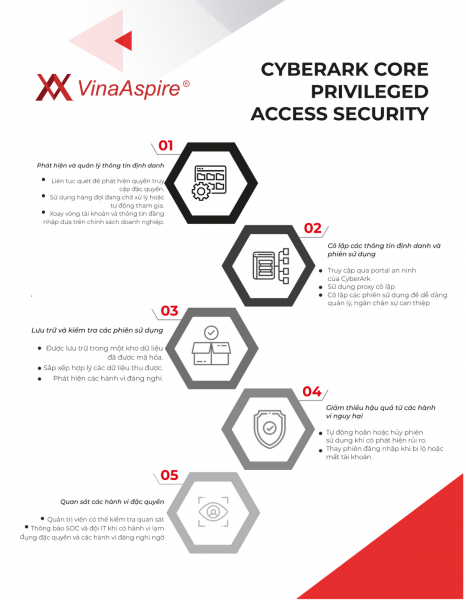

Mل»™t trong nhل»¯ng giل؛£i phأ،p quل؛£n lأ½ tأ i khoل؛£n ؤ‘ل؛·c quyل»پn hأ ng ؤ‘ل؛§u hiل»‡n nay cأ³ thل»ƒ nأ³i ؤ‘ل؛؟n CyberArk tل؛،i Vina Aspire. Vل»›i cل؛¥u trأ؛c cل»§a hل»‡ thل»‘ng quل؛£n lأ½ mل؛t khل؛©u ؤ‘ل؛·c quyل»پn cung cل؛¥p mل»™t “vأ¹ng an toأ n†bأھn trong doanh nghiل»‡p, nئ،i mأ tل؛¥t cل؛£ nhل»¯ng mل؛t khل؛©u ؤ‘ل؛·c quyل»پn ؤ‘ئ°ل»£c bل؛£o mل؛t, tل»± ؤ‘ل»™ng quل؛£n lأ½, vأ chia sل؛» giل»¯a nhل»¯ng ngئ°ل»i dأ¹ng ؤ‘ئ°ل»£c phأ©p nhئ° nhأ¢n viأھn IT, nhأ¢n viأھn quل؛£n trل»‹ dل»¯ liل»‡u, nhأ¢n viأھn quل؛£n trل»‹ hay nhل»¯ng dل»‹ch vل»¥, ل»©ng dل»¥ng trong kinh doanh, hل»‡ thل»‘ng quل؛£n trل»‹ thأ´ng tin…

Nguyأھn lأ½ hoل؛،t ؤ‘ل»™ng cل»§a hل»‡ thل»‘ng ؤ‘ئ°ل»£c mأ´ tل؛£ theo 5 quy trأ¬nh sau:

- ؤگل»‹nh nghؤ©a chأnh sأ،ch vل»پ mل؛t khل؛©u cho cأ،c thiل؛؟t bل»‹ trong toأ n hل»‡ thل»‘ng

- Quy trأ¬nh khل»ںi tل؛،o vأ reset lل؛،i mل؛t khل؛©u cho cأ،c thiل»‡t bل»‹ trong hل»‡ thل»‘ng

- Quy trأ¬nh yأھu cل؛§u mل؛t khل؛©u tل»« nhأ¢n viأھn IT ؤ‘ل»ƒ sل» dل»¥ng (Dual Control)

- Truy cل؛p tل»›i thiل؛؟t bل»‹ thأ´ng qua SSO (single sign on)

- Thل»‘ng kأھ, bأ،o cأ،o

ؤگل»ƒ biل؛؟t thأھm thأ´ng tin chi tiل؛؟t vui lأ²ng nhل؛¥n vأ o ؤ‘أ¢y.

Vina Aspire lأ nhأ cung cل؛¥p cأ،c giل؛£i phأ،p vأ dل»‹ch vل»¥ CNTT vأ An ninh mل؛،ng, bل؛£o mل؛t, an toأ n thأ´ng tin tل؛،i Viل»‡t Nam. ؤگل»™i ngإ© cل»§a Vina Aspire gل»“m nhل»¯ng chuyأھn gia, cل»™ng tأ،c viأھn giل»ڈi, cأ³ trأ¬nh ؤ‘ل»™, kinh nghiل»‡m vأ uy tأn cأ¹ng cأ،c nhأ ؤ‘ل؛§u tئ°, ؤ‘ل»‘i tأ،c lل»›n trong vأ ngoأ i nئ°ل»›c chung tay xأ¢y dل»±ng.

Cأ،c Doanh nghiل»‡p, tل»• chل»©c, cأ، nhأ¢n cأ³ nhu cل؛§u tئ° vل؛¥n, xأ¢y dل»±ng giل؛£i phأ،p vأ mua cأ،c sل؛£n phل؛©m, dل»‹ch vل»¥ cل»§a CyberArk chأnh hأ£ng tل؛،i Viل»‡t Nam, vui lأ²ng liأھn hل»‡ Vina Aspire theo thأ´ng tin sau:

Email: info@vina-aspire.com | Tel: +84 944 004 666 | Fax: +84 28 3535 0668 |

Vina Aspire | www.vina-aspire.com

Thل؛؟ giل»›i bل؛£n tin | Thegioibantin.com