Hiß╗āu Vß╗ü An Ninh Mß║Īng (Phß║¦n 1)

Trong nhiß╗üu n─ām, ng├Ānh an ninh mß║Īng ─æ├Ż bß╗ŗ ─æß╗æi xß╗Ł nhŲ░ Chicken Little, cß╗æ n├│i vß╗øi bß║źt cß╗® ai sß║Ąn s├Āng nghe hß╗Ź rß║▒ng ŌĆ£bß║¦u trß╗Øi sß║»p sß║Łp rß╗ōiŌĆØ, rß║▒ng c├Īc tß╗Öi phß║Īm mß║Īng ─æang cß╗æ ─æ├Īnh cß║»p nhß╗»ng th├┤ng tin qu├Į b├Īu nhß║źt cß╗¦a mß╗Źi ngŲ░ß╗Øi. Tuy nhi├¬n, n├│ kh├┤ng ─æŲĪn giß║Żn chß╗ē l├Ā vß║Ły. Nhß╗»ng kß║╗ tß║źn c├┤ng l├Ā nhß╗»ng sinh vß║Łt h├│ng thß╗Øi cŲĪ v├Ā t├¼m kiß║┐m nhß╗»ng ─æß╗æi tŲ░ß╗Żng ├Łt kh├Īng cß╗▒ nhß║źt ŌĆō nß║┐u ch├║ng t├¼m thß║źy mß╗Öt mß║Īng m├Īy t├Łnh ─æŲ░ß╗Żc bß║Żo mß║Łt an to├Ān, ch├║ng thŲ░ß╗Øng sß║Į bß╗Å qua m├Ā t├¼m kiß║┐m nhß╗»ng mß╗źc ti├¬u dß╗ģ d├Āng hŲĪn. Ng├Āy nay tß╗Öi phß║Īm mß║Īng lß║Īi l├Ā nhß╗»ng chuy├¬n gia ─æß║¦y tham vß╗Źng ŌĆō thŲ░ß╗Øng ─æŲ░ß╗Żc t├Āi trß╗Ż ─æß║¦y ─æß╗¦ bß╗¤i c├Īc tß╗Ģ chß╗®c tß╗Öi phß║Īm hay c├Īc quß╗æc gia d├ón tß╗Öc ŌĆō nhß╗»ng kß║╗ dŲ░ thß╗½a sß╗®c ki├¬n nhß║½n v├Ā bß╗ün bß╗ē cß╗æ gß║»ng chß╗Źc th├╣ng h├Āng ph├▓ng vß╗ć cß╗¦a tß╗Ģ chß╗®c.

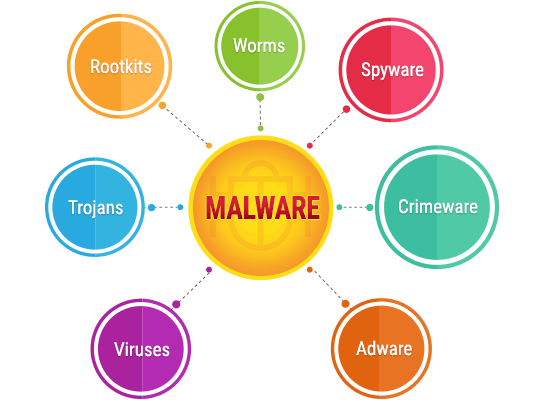

Malware l├Ā mß╗Öt loß║Īi phß║¦n mß╗üm hoß║Ęc m├Ż code ─æß╗Öc hß║Īi thŲ░ß╗Øng g├óy hß║Īi hoß║Ęc v├┤ hiß╗ću h├│a, chiß║┐m quyß╗ün kiß╗ām so├Īt, hoß║Ęc ─æ├Īnh cß║»p th├┤ng tin tß╗½ mß╗Öt hß╗ć thß╗æng m├Īy t├Łnh. Malware bao gß╗ōm botnet, virus, s├óu mß║Īng, Trojan horses, logic bomb, rootkit, bootkit, cß╗Ģng sau (back-door), spyware v├Ā adware.

Hiß╗ćn trß║Īng cß╗¦a nhß╗»ng vß╗ź x├óm nhß║Łp hiß╗ćn nay

C├Īc mß╗æi ─æe dß╗Źa hiß╗ćn nay thŲ░ß╗Øng phß╗®c tß║Īp hŲĪn v├Ā b├¼nh ─æß║│ng cŲĪ hß╗Öi hŲĪn bao giß╗Ø hß║┐t. Mß╗Źi doanh nghiß╗ćp v├Ā mß╗Źi thß╗ā loß║Īi th├┤ng tin ─æß╗üu bß╗ŗ ─æŲ░a v├Āo tß║¦m nhß║»m. Kh├┤ng nhß╗»ng thß║┐, ng├Āy c├Āng nhiß╗üu lŲ░ß╗Żt tß║źn c├┤ng ─æß╗üu th├Ānh c├┤ng vang dß╗Öi, ─æem lß║Īi mß╗Öt d├▓ng c├Īc vß╗ź x├óm nhß║Łp v├Ā r├▓ r─® dß╗» liß╗ću b├¼nh ß╗Ģn, trong ─æ├│ bao gß╗ōm:

- Comodo (─æß╗æi t├Īc kinh doanh). V├Āo th├Īng Ba 2011, kß║╗ ─æß╗Öt nhß║Łp ─æ├Ż v├Āo mß║Īng m├Īy t├Łnh cß╗¦a mß╗Öt c├┤ng ty b├Īn lß║Īi (kh├┤ng phß║Żi mß║Īng ri├¬ng cß╗¦a Comodo) v├Ā cŲ░ß╗øp c├Īc chß╗®ng chß╗ē sß╗æ bß║Żo mß║Łt 9 sß╗æ ─æß╗ā giß║Ż danh nhiß╗üu website nhŲ░ Google, Microsoft, Skype, v├Ā Yahoo!, v├Ā c├Īc trang kh├Īc. Sß╗▒ viß╗ćc n├Āy mß╗Öt khi ─æŲ░ß╗Żc phŲĪi b├Āy ─æ├Ż vß║Į l├¬n v├┤ v├Ān tiß╗üm n─āng cho c├Īc kß║╗ tß║źn c├┤ng ─æß╗ā chiß║┐m lß║źy th├┤ng tin nhß║Īy cß║Żm mß╗Öt c├Īch gi├Īn tiß║┐p th├┤ng qua viß╗ćc nhß║»m v├Āo c├Īc ─æiß╗ām yß║┐u trong hß╗ć thß╗æng doanh nghiß╗ćp.

- DigiNotar (t├Āi sß║Żn tr├Ł tuß╗ć). V├Āo th├Īng Ch├Łn 2011, c┼®ng l├Ā kß║╗ ─æß╗Öt nhß║Łp x├Īc nhß║Łn ─æ├Ż tß║źn c├┤ng v├Āo Comodo (nhŲ░ tr├¬n) lß║Īi nhß║Łn hß║»n─æß╗®ng ─æß║▒ng sau cuß╗Öc tß║źn c├┤ng lß╗øn hŲĪn v├Āo DigiNotar v├Āo m├╣a h├© n─ām 2011. Mß╗Öt cŲĪ quan cß║źp chß╗®ng chß╗ē kß╗╣ thuß║Łt sß╗æ (Certificated Authority ŌĆō CA) lß║Īi l├Ā mß╗źc ti├¬u v├Ā kß║╗ tß║źn c├┤ng lß║Īi c├│ thß╗ā l├Ām ra ─æŲ░ß╗Żc h├Āng tr─ām chß╗®ng chß╗ē sß╗æ hß╗Żp ph├Īp choh├Āng chß╗źc t├¬n miß╗ün nß╗Ģi tiß║┐ng. Nhß╗»ng chß╗®ng chß╗ē sß╗æ n├Āy cho ph├®p hß║»n thß╗▒c hiß╗ćn c├Īc lß║¦n tß║źn c├┤ng tiß║┐p theo trong tŲ░ŲĪng lai bß║▒ng c├Īch giß║Ż danh mß╗Öt trang web b├¼nh thŲ░ß╗Øng ─æß╗ā lß╗½a nhß╗»ng ngŲ░ß╗Øi d├╣ng ngu ngŲĪ. Chß╗ē hai th├Īng sau khi ph├Īt hiß╗ćn ─æß╗Żt tß║źn c├┤ng, DigiNotar ph├Ī sß║Żn. ─É├óy l├Ā mß╗Öt minh chß╗®ng choc├Īch m├Ā chß╗ē vß╗øi mß╗Öt cuß╗Öc tß║źn c├┤ng ─æŲĪn giß║Żn ─æ├Ż c├│ thß╗ā ph├Ī hß╗¦y danh t├Łnh v├Ā khß║Ż n─āng sß╗æng c├▓n cß╗¦a mß╗Öt c├┤ng ty.

- RSA (t├Āi sß║Żn tr├Ł tuß╗ć). V├Āo th├Īng Ba 2011, c├┤ng ty An ninh mß║Īng RSA (mß╗Öt nh├Īnh thuß╗Öc C├┤ng ty Cß╗Ģ phß║¦n EMC) bß╗ŗ x├óm nhß║Łp bß╗¤i kß║╗ xß║źu. Hß║»n ─æ├Ż gß╗Łi mß╗Öt email mß║Īo danh vß╗øi mß╗Öt thŲ░ mß╗źc Microsoft Excel ─æß║┐n cho v├Āi nh├ón vi├¬n cß╗¦a RSA. ThŲ░ mß╗źc n├Āy c├│ chß╗®a phß║¦n mß╗üm malware sß╗Ł dß╗źng lß╗Ś hß╗Ģng zero-day cß╗¦a phß║¦n mß╗üm Adobe Flash ─æß╗ā c├Āi v├Āo mß╗Öt cß╗Ģng sau, tß╗½ ─æ├│ gi├Ānh lß║źy quyß╗ün sai khiß║┐n v├Ā kiß╗ām so├Īt, v├Ā ─æ├Īnh cß║»p mß║Łt khß║®u c┼®ng nhŲ░ c├Īc dß╗» liß╗ću qu├Į gi├Ī.

- Epsilon (th├┤ng tin kh├Īch h├Āng). V├Āo th├Īng Ba 2011, mß╗Öt phß║¦n dß╗» liß╗ću kh├Īch h├Āng cß╗¦a Epsilon (mß╗Öt c├┤ng ty tiß║┐p thß╗ŗ trß╗▒c tuyß║┐n) bß╗ŗ x├óm nhß║Łp ŌĆ£bß╗¤i mß╗Öt lŲ░ß╗Żt ─æ─āng nhß║Łp chŲ░a c├│ ph├®p v├Āo hß╗ć thß╗æng email cß╗¦a EpsilonŌĆØ, sau ─æ├│ ph├Īt t├Īn t├¬n v├Ā ─æß╗ŗa chß╗ē email cß╗¦a kh├Īch h├Āng. Th├┤ng tin n├Āy c├│ thß╗ā ─æ├Ż gß╗Żi ├Į cho nhß╗»ng t├¬n tß╗Öi phß║Īm kh├Īc c├Īch tß║Īo mß╗Öt ŌĆ£chiß║┐n dß╗ŗchŌĆØ lß╗½a ─æß║Żo spear phising email.

- Sony PlayStation (dß╗» liß╗ću thß║╗ t├Łn dß╗źng). V├Āo th├Īng TŲ░ n─ām 2011, c├Īc hacker ─æ├Ż x├óm nhß║Łp v├Āo ─æŲ░ß╗Żc trang mß║Īng cß╗¦a Sony Playstation, Ų░ß╗øc chß╗½ng ─æ├Ż cŲ░ß╗øp thß║╗ t├Łn dß╗źng v├Ā th├┤ng tin c├Ī nh├ón (bao gß╗ōm t├¬n, ng├Āy th├Īng n─ām sinh, ─æß╗ŗa chß╗ē email v├Ā ─æß╗ŗa chß╗ē nh├Ā, mß║Łt khß║®u, lß╗ŗch sß╗Ł ─æ─āng nhß║Łp, t├¬n ngŲ░ß╗Øi d├╣ng, ID online, lß╗ŗch sß╗Ł mua h├Āng, v├Ā hß╗ō sŲĪ dß╗» liß╗ću) cß╗¦a hŲĪn 100 ng├Ān th├Ānh vi├¬n ─æ─āng k├Į. Tuy nhi├¬n gi├Ī trß╗ŗ cß╗¦a th├┤ng tin c├Ī nh├ón vß╗øi vß╗ź phß║Īm tß╗Öi trong tŲ░ŲĪng lai ŌĆō cß║Ż tr├¬n mß║Īng v├Ā ngo├Āi ─æß╗Øi (v├Ł dß╗ź nhŲ░ bß║»t c├│c hoß║Ęc tß╗æng tiß╗ün) ŌĆō ─æß╗üu dß╗ģ d├Āng vŲ░ß╗Żt qu├Ī gi├Ī trß╗ŗ cß╗¦a c├Īc thß║╗ t├Łn dß╗źng bß╗ŗ cŲ░ß╗øp ─æ├│( trß╗ŗ gi├Ī khoß║Żng 1 ─æ├┤ la Mß╗╣ cho mß╗Öt thß║╗ tr├¬n chß╗Ż ─æen).

- ThŲ░ß╗Żng nghß╗ŗ viß╗ćn Hoa Kß╗│ (tin tß║Ęc). V├Āo tha╠üng S├Īu 2011, LulzSec (mß╗Öt nh├│m tß╗Öi phß║Īm mß║Īng nhß╗Å) x├óm nhß║Łp v├Āo trang chß╗¦ ThŲ░ß╗Żng nghß╗ŗ vi├¬n Hoa Kß╗│ v├Ā ─æ─āng mß╗Öt danh s├Īch c├Īc thŲ░ mß╗źc online c├│ hß║Īi ŌĆō nhŲ░ng kh├┤ng phß║Żi thŲ░ mß╗źc nhß║Īy cß║Żm hay bß║Żo mß║Łt. Nhß╗»ng trŲ░ß╗Øng hß╗Żp kh├Īc cß╗¦a chß╗¦ ngh─®a tin tß║Ęc trong mß║Żng ch├Łnh trß╗ŗ, g├óy ra bß╗¤i c├Īc nh├│m tß╗Öi phß║Īm kh├Īc nhau bao gß╗ōm c├Īc cuß╗Öc tß║źn c├┤ng v├Āo ca╠üc trang chß╗¦ cß╗¦a Dß╗ŗch vß╗ź Truyß╗ün th├┤ng C├┤ng cß╗Öng Hoa Kß╗│ (PBS), C├┤ng ty Truyß╗ün th├┤ng Fox, v├Ā MasterCard, Visa, v├Ā Paypal ─æß╗ā trß║Ż ─æ┼®a cho nhß╗»ng b├Āi viß║┐t ti├¬u cß╗▒c hoß║Ęc nhß╗»ng h├Ānh ─æß╗Öng th├╣ ─æß╗ŗch cß╗¦a nhß╗»ng tß╗Ģ chß╗®c n├Āy chß╗æng lß║Īi trang WikiLeaks.

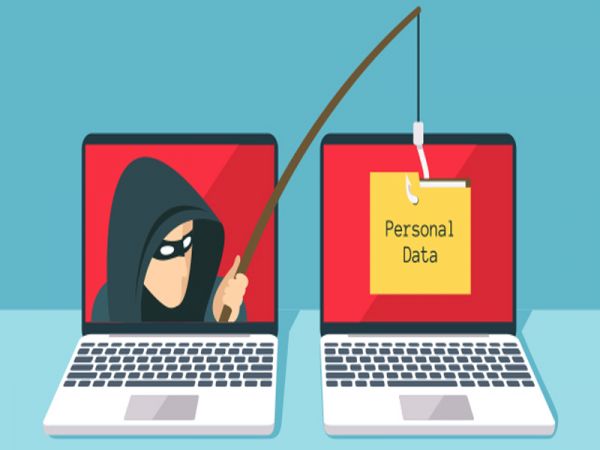

Spear Phishing l├Ā mß╗Öt chiß║┐n lŲ░ß╗Żc giß║Ż danh nhß║»m ─æß║┐n mß╗Öt ─æß╗æi tŲ░ß╗Żng, lß║źy l├▓ng tin cß╗¦a nß║Īn nh├ón bß║▒ng c├Īch thu thß║Łp c├Īc th├┤ng tin cß╗ź thß╗ā vß╗ü mß╗źc ti├¬u, nhß╗Ø vß║Ły m├Ā ch├║ng c├│ phß║¦n tr─ām th├Ānh c├┤ng cao hŲĪn. Mß╗Öt email spear phishing c├│ thß╗ā bß║»t chŲ░ß╗øc mß╗Öt tß╗Ģ chß╗®c (nhŲ░ tß╗Ģ chß╗®c t├Āi ch├Łnh) hoß║Ęc mß╗Öt c├Ī nh├ón m├Ā ─æß╗æi tŲ░ß╗Żng biß║┐t v├Ā l├Ām viß╗ćc c├╣ng, v├Ā trong email ─æ├│ c├│ thß╗ā chß╗®a ─æß╗▒ng nhß╗»ng th├┤ng tin v├┤ c├╣ng cß╗ź thß╗ā (v├Ł nhŲ░ d├╣ng t├¬n cß╗¦a ─æß╗æi tŲ░ß╗Żng thay v├¼ chß╗ē ghi ─æß╗ŗa chß╗ē email).

Spear phishing, hay dß║Īng tß║źn c├┤ng phishing n├│i chung, thŲ░ß╗Øng kh├┤ng phß║Żi l├║c n├Āo c┼®ng ─æŲ░ß╗Żc thß╗▒c hiß╗ćn th├┤ng qua email. Chß╗ē cß║¦n c├│ mß╗Öt ─æŲ░ß╗Øng link ─æŲĪn giß║Żn c┼®ng ─æß╗¦, nhŲ░ mß╗Öt ─æŲ░ß╗Øng link tr├¬n Facebook, trong tin nhß║»n hoß║Ęc mß╗Öt ─æß╗ŗa chß╗ē URL r├║t ngß║»n tr├¬n Twitter. Nhß╗»ng phŲ░ŲĪng thß╗®c n├Āy thŲ░ß╗Øng hiß╗ću quß║Ż ─æß╗æi vß╗øi spear phishing bß╗¤i v├¼ ch├║ng cho ph├®p kß║╗ thß╗▒c hiß╗ćn lß║źy ─æŲ░ß╗Żc v├┤ v├Ān c├Īc th├┤ng tin vß╗ü mß╗źc ti├¬u cß╗¦a ch├║ng v├Ā rß╗ōi l├╣a hß╗Ź nhß║źn v├Āo nhß╗»ng ─æŲ░ß╗Øng link nguy hiß╗ām ß╗¤ ngay tß║Īi nŲĪi m├Ā ngŲ░ß╗Øi d├╣ng thß║źy an to├Ān.

Nhiß╗üu tß╗Ģ chß╗®c v├Ā c├Ī nh├ón ─æ├Ż bß╗ŗ l├╣a v├Āo c├Īi bß║½y mang t├¬n ŌĆ£y├¬n t├ómŌĆØ bß╗¤i niß╗üm tin sai lß║¦m rß║▒ng nhß╗»ng dß╗» liß╗ću m├Ā kß║╗ tß║źn c├┤ng c├│ thß╗ā lß║źy ─æŲ░ß╗Żc ŌĆō v├Ā theo hß╗ć quß║Ż, nhß╗»ng dß╗» liß╗ću m├Ā hß╗Ź n├¬n quan t├óm- l├Ā dß╗» liß╗ću vß╗ü t├Āi ch├Łnh, nhŲ░ sß╗æ thß║╗ t├Łn dß╗źng hay th├┤ng tin ng├ón h├Āng. NhŲ░ng thß║Łt ra n├│ lß║Īi kh├┤ng bß╗ŗ giß╗øi hß║Īn chß╗ē ß╗¤ c├Īc th├┤ng tin t├Āi ch├Łnh ŌĆō nß║┐u th├┤ng tin ─æ├│ c├│ gi├Ī trß╗ŗ vß╗øi bß║Īn hoß║Ęc vß╗øi tß╗Ģ chß╗®c cß╗¦a bß║Īn, khß║Ż n─āng cao l├Ā n├│ c┼®ng sß║Į c├│ gi├Ī trß╗ŗ vß╗øi ngŲ░ß╗Øi kh├Īc!

NhŲ░ hai v├Ł dß╗ź vß╗ü Epsilon v├Ā Comodo ß╗¤ tr├¬n, bß║Īn kh├┤ng cß║¦n phß║Żi c├│ mß╗Öt thß╗® g├¼ cß╗▒c kß╗│ qu├Į gi├Ī trong mß║Īng m├Īy t├Łnh cß╗¦a ri├¬ng bß║Īn ─æß╗ā c├│ thß╗ā trß╗¤ th├Ānh mß╗Öt mß╗źc ti├¬u trong mß║»t c├Īc tß╗Öi phß║Īm mß║Īng. Vß║Ły th├¼ ─æß╗Ö an to├Ān cß╗¦a c├Īc trang mß║Īng cß╗¦a ─æß╗æi t├Īc v├Ā b├¬n b├Īn lß║Īi cß╗¦a bß║Īn nhŲ░ thß║┐ n├Āo?

Sß╗▒ tiß║┐n h├│a cß╗¦a tß╗Öi phß║Īm mß║Īng

Tß╗Öi phß║Īm mß║Īng ng├Āy nay ─æ├Ż tiß║┐n h├│a tß╗½ c├Īc cß║Łu mß╗Źt s├Īch th├┤ng thŲ░ß╗Øng ŌĆōnhß╗»ng kß║╗ chui r├║c trong tß║¦ng hß║¦m cß╗¦a nh├Ā ch├║ng, th├║c ─æß║®y bß╗¤i tiß║┐ng t─ām, v├Ā hoß║Īt ─æß╗Öng nhß╗Ø v├Āo qu├Ī nhiß╗üu nŲ░ß╗øc uß╗æng c├│ ga ŌĆō th├Ānh c├Īc t├¬n tß╗Öi phß║Īm mß║Īng ch├Łnh gß╗æc, nay ─æŲ░ß╗Żc th├║c ─æß║®y bß╗¤i ham muß╗æn cß╗¦a cß║Żi v├Ā ─æŲ░ß╗Żc chß╗æng lŲ░ng bß╗¤i c├Īc quß╗æc gia d├ón tß╗Öc, c├Īc tß╗Ģ chß╗®c tß╗Öi phß║Īm, hoß║Ęc bß╗¤i c├Īc nh├│m ch├Łnh trß╗ŗ cß╗▒c ─æoan. Ng├Āy nay c├Īc kß║╗ tß║źn c├┤ng n├Āy thŲ░ß╗Øng thuß╗Öc c├Īc kiß╗āu sau ─æ├óy:

- C├│ v├┤ v├Ān nguß╗ōn t├Āi nguy├¬n ─æß╗¦ ─æß╗ā tiß║┐n h├Ānh tß╗Ģ chß╗®c mß╗Öt cuß╗Öc tß║źn c├┤ng.

- Uy├¬n th├óm v├Ā chuy├¬n s├óu vß╗ü kß╗╣ thuß║Łt.

- ─ÉŲ░ß╗Żc t├Āi trß╗Ż hß║Łu h─®nh

- C├│ tß╗Ģ chß╗®c tß╗æt.

Vß║Ły tß║Īi sao nhß╗»ng ─æiß╗üu n├Āy lß║Īi quan trß╗Źng? Bß╗¤i mß╗Öt cß║Łu nh├│c trong tß║¦ng hß║¦m nh├Ā nh├│c c├│ thß╗ā c├│ khß║Ż n─āng ─æß╗Öt nhß║Łp v├Āo mß║Īng m├Īy t├Łnh cß╗¦a mß╗Öt tß║Łp ─æo├Ān, nhŲ░ng kh├┤ng hß║│n biß║┐t ─æŲ░ß╗Żc phß║Żi l├Ām nhŲ░ thß║┐ n├Āo vß╗øi, v├Ł dß╗ź nhŲ░, mß╗Öt m├Ż nguß╗ōn RSA. ß╗× mß║Ęt kh├Īc, mß╗Öt gi├Īn ─æiß╗ćp thuß╗Öc mß╗Öt quß╗æc gia d├ón tß╗Öc hay mß╗Öt tß╗Ģ chß╗®c tß╗Öi phß║Īm sß║Į biß║┐t ch├Łnh x├Īc phß║Żi l├Ām g├¼ hoß║Ęc n├¬n b├Īn t├Āi sß║Żn tr├Ł tuß╗ć hß║»n lß║źy ─æŲ░ß╗Żc vß╗øi ai tr├¬n chß╗Ż ─æen hoß║Ęc chß╗Ż x├Īm (thß╗ŗ trŲ░ß╗Øng phi ch├Łnh thß╗®c).

Th├¬m v├Āo ─æ├│, c├Īc tß╗Ģ chß╗®c tß╗Öi phß║Īm v├Ā c├Īc quß╗æc gia d├ón tß╗Öc c├│ nguß╗ōn t├Āi nguy├¬n t├Āi ch├Łnh nhiß╗üu hŲĪn bß║źt cß╗® mß╗Öt c├Ī nh├ón n├Āo. Nhiß╗üu tß╗Ģ chß╗®c hacker, ─æŲ░ß╗Żc ngß╗źy trang ─æß║¦y ─æß╗¦ nhŲ░ mß╗Öt doanh nghiß╗ćp ─æ├Āng ho├Āng vß╗øi v─ān ph├▓ng, quß║¦y tiß║┐p t├ón, v├Ā nhß╗»ng b├Ān l├Ām viß╗ćc vß╗øi nhß╗»ng tß╗Öi phß║Īm mß║Īng cß║¦n mß║½n ch─ām chß╗ē. ─É├óy l├Ā nhß╗»ng ─æß║┐ chß║┐ tß╗Öi phß║Īm ─æ├║ng ngh─®a v├Ā tß║¦m ß║Żnh hŲ░ß╗¤ng cß╗¦a hß╗Ź vŲ░ß╗Żt ra xa hŲĪn bß║źt cß╗® c├Ī nh├ón n├Āo c├│ thß╗ā vß╗øi tß╗øi.

Ng├Āy nay ch├║ng ta kh├┤ng nhß╗»ng phß║Żi ─æß╗æi mß║Ęt vß╗øi nhß╗»ng kß║╗ xß║źu ─æß║¦y mŲ░a m├┤, m├Ā loß║Īi th├┤ng tin c├│ gi├Ī trß╗ŗ vß╗øi ch├║ng lß║Īi c├▓n ng├Āy c├Āng lan rß╗Öng ra hŲĪn. Nhß╗»ng nh├│m n├Āy c├│ thß╗ā l├Ām nhß╗»ng thß╗® v├┤ c├╣ng th├║ vß╗ŗ vß╗øi c├Īc th├┤ng tin c├│ thß╗ā tr├┤ng v├┤ dß╗źng nhß║źt c├│ thß╗ā.

D├▓ng tuß║¦n ho├Ān cß╗¦a mß╗Öt cuß╗Öc tß║źn c├┤ng t├ón tiß║┐n

Nhß╗»ng chiß║┐n lŲ░ß╗Żc tß║źn c├┤ng thß╗Øi nay c┼®ng ─æang dß║¦n tiß║┐n h├│a. Thay vi╠Ć t├ó╠ün c├┤ng trŲ░╠Żc ti├¬╠üp va╠Ćo m├┤╠Żt ma╠üy chu╠ē ho─ā╠Żc ta╠Ći sa╠ēn co╠ü gia╠ü tri╠Ż cao theo ca╠üch truy├¬╠Ćn th├┤╠üng, c├Īc chiß║┐n thuß║Łt ng├Āy nay sß╗Ł dß╗źng mß╗Öt qu├Ī tr├¼nh chi tiß║┐t, trong ─æ├│ kß║┐t hß╗Żp c├Īc thß╗¦ thuß║Łt khai th├Īc, phß║¦n mß╗üm malware, v├Ā x├óm nhß║Łp ─æß╗ā l├Ām n├¬n mß╗Öt c├┤ng cuß╗Öc tß║źn c├┤ng v├Āo mß║Īng m├Īy t├Łnh ─æß╗ōng nhß║źt.

V├Ł dß╗ź nhŲ░, mß╗Öt lŲ░ß╗Żt tß║źn c├┤ng thŲ░ß╗Øng bß║»t ─æß║¦u bß║▒ng c├Īch ─æŲĪn giß║Żn l├Ā lß╗½a c├Īc c├Ī nh├ón nhß║źn v├Āo mß╗Öt ─æŲ░ß╗Øng link ─æß╗Öc hß║Īi dß║½n ─æß║┐n mß╗Öt trang web. ß╗× ─æ├óy ch├║ng sß║Į lß╗Żi dß╗źng nß║Īn nh├ón, gi├Ānh quyß╗ün kiß╗ām so├Īt cß╗¦a m├Īy t├Łnh ngŲ░ß╗Øi d├╣ng, v├Ā l├®n l├║t tß║Żi vß╗ü ─æ├│ c├Īc phß║¦n mß╗üm malware ─æß╗Öc hß║Īi. Nhß╗»ng phß║¦n mß╗üm malware n├Āy sß║Į hoß║Īt ─æß╗Öng nhŲ░ ─æiß╗ām kiß╗ām so├Īt cß╗¦a ch├║ng trong trang mß║Īng, cho ph├®p kß║╗ tß║źn c├┤ng mß╗¤ rß╗Öng tß║¦m c├┤ng k├Łch ─æß║┐n c├Īc mß╗źc ti├¬u kh├Īc trong mß║Īng lŲ░ß╗øi nß╗Öi bß╗Ö, sß╗Ł dß╗źng ─æß║Ęc quyß╗ün cß╗¦a m├¼nh l├¬n c├Īc thiß║┐t bß╗ŗ bß╗ŗ nhiß╗ģm, v├Ā/hoß║Ęc tß║Īo ra c├Īc t├Āi khoß║Żn admin tr├Īi ph├®p. V├Ā ─æ├óy chß╗ē l├Ā liß╗ćt k├¬ mß╗Öt ├Łt c├Īc chiß║┐n thuß║Łt cß╗¦a ch├║ng.

Ch├¼a kh├│a cß╗¦a dß║Īng tß║źn c├┤ng n├Āy ch├Łnh l├Ā thay v├¼ nhŲ░ trŲ░ß╗øc ─æ├óy, viß╗ćc d├╣ng phß║¦n mß╗üm malware v├Ā viß╗ćc khai th├Īc lß╗Ś hß╗Ģng mß║Īng m├Īy t├Łnh l├Ā hai chiß║┐n thuß║Łt t├Īch biß╗ćt vß╗øi nhau, nay ch├║ng ─æ├Ż ─æŲ░ß╗Żc gom chung v├Āo trong c├╣ng mß╗Öt chuß╗Śi qu├Ī tr├¼nh. HŲĪn nß╗»a, phß║¦n mß╗üm malware hay mß╗Öt exploit (mß╗Öt phß║¦n cß╗¦a phß║¦n mß╗üm/ ─æoß║Īn dß╗» liß╗ću/chuß╗Śi c├Īc c├óu lß╗ćnh lß╗Żi dß╗źng mß╗Öt lß╗Śi hß╗ć thß╗æng hoß║Ęc lß╗Ś hß╗Ģng bß║Żo mß║Łt) ─æß╗üu kh├┤ng phß║Żi l├Ī b├Āi cuß╗æi c├╣ng, m├Ā ch├║ng chß╗ē ─æŲĪn giß║Żn mß╗¤ lß╗æi cho bŲ░ß╗øc tiß║┐p theo cß╗¦a mß╗Öt kß║┐ hoß║Īch tß║źn c├┤ng ng├Āy c├Āng phß╗®c tß║Īp. Phß║¦n mß╗üm malware, hiß╗ćn ─æang ng├Āy c├Āng ─æŲ░ß╗Żc c├Ī nh├ón h├│a ─æß╗ā tr├Īnh bß╗ŗ ph├Īt hiß╗ćn, cung cß║źp mß╗Öt cŲĪ chß║┐ bß╗ün vß╗»ng cho kß║╗ tß║źn c├┤ng tß╗½ xa, v├Ā mß║Īng m├Īy t├Łnh cho ph├®p malware th├Łch ß╗®ng v├Ā phß║Żn ß╗®ng lß║Īi vß╗øi m├┤i trŲ░ß╗Øng m├Ā n├│ x├óm nhiß╗ģm. Nhß╗»ng th├Ānh phß║¦n ch├Łnh trong chiß║┐n thuß║Łt tß║źn c├┤ng t├ón tiß║┐n n├Āy bao gß╗ōm bß╗Ö phß║Łn x├óm nhiß╗ģm, bß╗Ö phß║Łn bß╗ün vß╗»ng, bß╗Ö phß║Łn kß║┐t nß╗æi, v├Ā bß╗Ö phß║Łn chß╗ē thß╗ŗ v├Ā kiß╗ām so├Īt.

─Éß╗ā biß║┐t th├¬m vß╗ü nhß╗»ng phŲ░ŲĪng ph├Īp thiß║┐t thß╗▒c nhß║▒m ph├▓ng ngß╗½a nhß╗»ng cuß╗Öc tß║źn c├┤ng nguy hiß╗ām n├Āy, xin vui l├▓ng li├¬n hß╗ć vß╗øi┬ĀVina Aspire Cyber Security┬Ā─æß╗ā ─æŲ░ß╗Żc tŲ░ vß║źn miß╗ģn ph├Ł. Ch├║ng t├┤i rß║źt vui ─æŲ░ß╗Żc gi├║p bß║Īn.

Tel:┬Ā+84 944004666┬Ā| Fax:┬Ā+84 28 3535 0668

Website:┬Āwww.vina-aspire.com┬Ā| Email:┬Āinfo@vina-aspire.com

(Dß╗ŗch bß╗¤i Vina Aspire)

Thegioibantin.com |┬ĀVina-Aspire News

Nguß╗ōn: Cybersecurity for Dummies