Máŧi Hiáŧm Háŧa Tiáŧm Tà ng Tháŧi Hiáŧn Äᚥi: âBáŧâ Mᚥng Än CášŊp DáŧŊ Liáŧu

BášĨt cáŧĐ ai táŧŦng xem máŧt báŧ phim váŧ giÃĄn Äiáŧp sáš― quen váŧi khÃĄi niáŧm quÃĐt bug.TrÆ°áŧc ÄÃģ, nháŧŊng con âbáŧâ nà y là nháŧŊng thiášŋt báŧ nghe tráŧm ÄÆ°áŧĢc gášŊn trong phÃēng hoáš·c trÊn tay cᚧm Äiáŧn thoᚥi bà n. Váŧ sau chÚng lᚥi ÄÆ°áŧĢc nÃĒng cášĨp lÊn thà nh cÃĄc mÃĄy quay ášĐn.

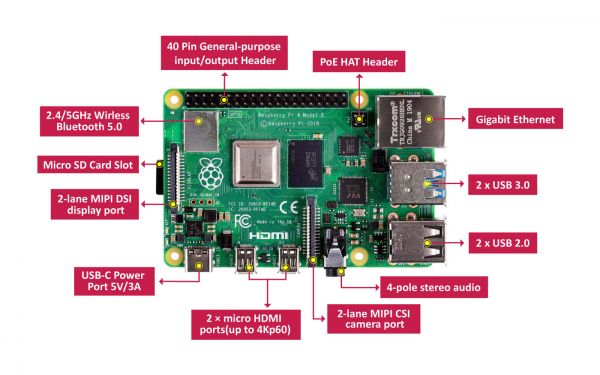

Tuy nhiÊn váŧi cÃĄc phÃĄt triáŧn váŧ máš·t cÃīng ngháŧ trong tháŧi gian gᚧn ÄÃĒy thÃŽ máŧĐc Äáŧ do thÃĄm nhÆ° thášŋ khÃīng cÃēn cháŧ cÃģ trong cÃĄc báŧ phim váŧ giÃĄn Äiáŧp hay váŧ hoᚥt Äáŧng tÃŽnh bÃĄo náŧŊa. Mà cháŧ váŧi máŧt thiášŋt báŧ Raspberry Pi cÃģ giÃĄ 30 ÄÃī la Máŧđ cÅĐng cÃģ tháŧ ÄÆ°áŧĢc sáŧ dáŧĨng váŧi máŧĨc ÄÃch háŧt nhÆ° trÊn. CÃĄch tháŧąc hiáŧn thášt ra khÃĄ ÄÆĄn giášĢn: Trà tráŧn và o máŧt ngÃĒn hà ng hay cáŧa hà ng bÃĄn lášŧ nhÆ° máŧt khÃĄch hà ng bÃŽnh thÆ°áŧng ráŧi nhanh chÃģng cášŊm máŧt mÃĄy tÃnh cáŧĄ nháŧ và o máŧt áŧ cášŊm Äiáŧn hoáš·c mᚥng. Hiáŧn nhiÊn, bᚥn sáš― cÃēn khÃģ báŧ bášŊt hÆĄn nášŋu biášŋt háŧi láŧ máŧt ngÆ°áŧi trong náŧi báŧ Äáŧ cášŊm nÃģ và o.

Ai ÄÃĢ Äáŧ nháŧŊng tÊn giÃĄn Äiáŧp nà y và o?

Gᚧn ÄÃĒy, chÚng tÃīi nhášn thášĨy máŧt thiášŋt báŧ Raspberry Pi váŧŦa bášĨt ngáŧ hiáŧn lÊn trÊn mᚥng cáŧ§a máŧt trong cÃĄc khÃĄch hà ng tà i chÃnh cáŧ§a chÚng tÃīi. KhÃīng nháŧŊng thášŋ, thiášŋt báŧ trÊn cÃēn cÃģ tháŧ liÊn lᚥc qua phᚧn máŧm Äiáŧu khiáŧn mÃĄy tÃnh táŧŦ xa (Remote Access Tool – RAT) TeamViewer.

Tuy nhiÊn, trong sáŧą viáŧc nà y hoà n toà n khÃīng cÃģ xášĢy ra malware â vÃŽ vášy cÃĄc phÆ°ÆĄng phÃĄp bášĢo mášt máŧ ráŧng cáŧ§a ngÆ°áŧi dÃđng ÄÃĢ máš·c nhiÊn báŧ qua thiášŋt báŧ trÊn. Và thiášŋt báŧ trÊn cháŧ trÃīng nhÆ° máŧt thiášŋt báŧ náŧi báŧ nà o ÄÃģ Äang kášŋt náŧi váŧi máŧt sáŧ Äáŧa cháŧ bÊn ngoà i.

Vášy Äiáŧu thÚ váŧ áŧ vášĨn Äáŧ nà y nášąm áŧ ÄÃĒu? ÄÃģ chÃnh là áŧ viáŧc nÃģ nhášĨn mᚥnh váŧ giÃĄ tráŧ cáŧ§a cÃīng cuáŧc sÄn tÃŽm máŧi Äe dáŧa.Äáŧi váŧi máŧt chuyÊn gia thÃŽ anh ta cÃģ tháŧ nhášn ra máŧt và i Äiáŧm náŧi bášt. Và dáŧĨ nhÆ° viáŧc ÄÃĒy là thiášŋt báŧ duy nhášĨt thuáŧc loᚥi nà y trÊn mᚥng, và cÃģ vášŧ nhÆ° nÃģ Äang kášŋt náŧi thÃīng qua TeamViewer nhiáŧu hÆĄn là là m nháŧŊng viáŧc khÃĄc. Dáŧąa trÊn cÃĄc quy Äáŧnh váŧ chášŋ Äáŧnh phÃĄp luášt nghiÊm ngáš·t mà cÃĄc táŧ cháŧĐc tà i chÃnh phášĢi tuÃĒn theo, thiášŋt báŧ nà y dÆ°áŧng nhÆ° khÃīng phÃđ háŧĢp.

KhÃīng nháŧŊng thášŋ, náŧn tášĢng cáŧ§a nÃģ cÅĐng táŧą Äáŧng ÄÆ°a cho chÚng tÃīi cÃĄc thÃīng tin cÃģ liÊn quan Äášŋn cuáŧc Äiáŧu tra. Và dáŧĨ, chÚng tÃīi nhášn thášĨy nhiáŧu hoᚥt Äáŧng diáŧ n ra vÃī cÃđng lÃĒu dà i, táŧŦ ÄÃģ gáŧĢi Ã― viáŧc ÄÃĒy dÆ°áŧng nhÆ° là máŧt ÄÆ°áŧng hᚧm.

Vášy thÃŽ Äáŧi phÆ°ÆĄng cÃģ tháŧ là m gÃŽ váŧi dᚥng truy cášp nhÆ° thášŋ nà y? Äᚧu tiÊn, chÚng cÃģ tháŧ quášĢn lÃ― luáŧn lÆ°u hà nh náŧi báŧ máŧt cÃĄch báŧ Äáŧng và dáŧ dà ng ÄÄng tášĢi dáŧŊ liáŧu. Và chÚng ta thÃŽ Äáŧu biášŋt bÊn trong cÃĄc trang mᚥng âmáŧm máŧngâ nhÆ° thášŋ nà o váŧi nguáŧn lÆ°u lÆ°áŧĢng. Phᚧn máŧm RAT cÅĐng giÚp cho kášŧ Äáŧch cÃģ máŧt cáŧng sau ráŧng máŧ và o mᚥng, táŧŦ ÄÃģ chÚng cÃģ tháŧ xÃĒm nhášp và o sÃĒu hÆĄn và nhášŊm Äášŋn nháŧŊng thÃīng tin quÃ― giÃĄ cáŧ§a Äáŧi tÆ°áŧĢng mà chÚng hÆ°áŧng táŧi. Äáš·c biáŧt váŧi cÃĄc cÃīng cáŧĨ nhÆ° TeamViewer, tháŧĐ mà ÄÃĢ tÃŽm ra cÃĄc phÆ°ÆĄng tháŧĐc máŧi mášŧ ÄÊĖ cÃģ tháŧ luÃīĖn laĖch cÃĄc chÆ°ÆĄng trÃŽnh quášĢn lÃ―, nhÆ° cÃĄc tÆ°áŧng láŧa, ÄÃĢ ÄÆ°áŧĢc thiášŋt kášŋ nhášąm dáŧąng lÊn máŧt và nh Äai vÆ°Ėng chÄĖc bao quanh bášĢo váŧ mᚥng náŧi báŧ dáŧ xÃĒm nhášp.

CÃīng cuáŧc Äiáŧu tra vášŦn tiášŋp táŧĨc

ChÚng ta Äang trong giai Äoᚥn khi mà cÃĄc táŧ cháŧĐc Äang phášĢi Äáŧi máš·t váŧi cÃĄc thÃĄch tháŧĐc láŧn, trong ÄÃģ bao gáŧm cášĢ phᚧn vᚥch cuáŧi (láŧĢi nhuášn rÃēng thu ÄÆ°áŧĢc táŧŦ hoᚥt Äáŧng kinh doanh sau khi ÄÃĢ tráŧŦ tášĨt cášĢ cÃĄc loᚥi chi phÃ). Äiáŧu nà y thÆ°áŧng dášŦn táŧi hiáŧu áŧĐng nháŧ giáŧt và kášŋt quášĢ là cÃĄc nhÃĒn viÊn cáŧ§a háŧ cášĢm thášĨy báŧąc táŧĐc, bášŊt Äᚧu muáŧn trášĢ thÃđ cÃīng ty cáŧ§a mÃŽnh. Tuy nhiÊn Äiáŧu nà y cÅĐng tᚥo cÃĄc cÆĄ háŧi cho cÃĄc phᚧn táŧ thÃđ Äáŧch, nháŧŊng ngÆ°áŧi luÃīn sášĩn sà ng Äáŧ trášĢ tiáŧn hášu hÄĐnh cho cÃĄc nhÃĒn viÊn nà y Äáŧ Än cášŊp cÃĄc tà i sášĢn trà tuáŧ cáŧ§a cÃīng ty. NÃģ khiášŋn cÃĄc phᚧn táŧ nà y dáŧ dà ng tÃĄch biáŧt kháŧi vášĨn Äáŧ và dáŧ dà ng cháŧi báŧ viáŧc háŧ ÄÃĢ cà i Äáš·t con bug và o háŧ tháŧng.

Hiáŧn nhiÊn, nÃģ cÅĐng cÃģ tháŧ cháŧ là do máŧt nhÃĒn viÊn báŧ bášŊt phášĢi là m tᚥi nhà nhÆ°ng mong muáŧn ÄÆ°áŧĢc truy cášp và o mᚥng cáŧ§a cÃīng ty táŧŦ xa.

Máŧt máš·t khÃĄc nÊn ÄÆ°áŧĢc cÃĒn nhášŊc trong phᚧn láŧn cÃĄc vÄn phÃēng, và Äáš·c biáŧt trong cÃĄc cÆĄ sáŧ tà i chÃnh và bÃĄn lášŧ nÆĄi luÃīn cÃģ ngÆ°áŧi lᚥ ra và o, viáŧc gášŊn máŧt trong nháŧŊng thiášŋt báŧ nhÆ° thášŋ nà y thÃŽ cÅĐng chášģng cᚧn cÃĄc káŧđ nÄng tᚧm cáŧĄ James Bond Äáŧ cÃģ tháŧ là m ÄÆ°áŧĢc! NÃģi máŧt cÃĄch ngášŊn gáŧn thÃŽ ÄÃĒy là máŧt trÆ°áŧng háŧĢp Äe dáŧa náŧi báŧ thÆ°áŧng thášĨy, ngay cášĢ khi kášŧ tášĨn cÃīng khÃīng phášĢi là ngÆ°áŧi trong náŧi báŧ.

Nhášąm cÃģ tháŧ hᚥn chášŋ cÃĄc trÆ°áŧng háŧĢp tášĨn cÃīng táŧŦ ngÆ°áŧi trong náŧi báŧ, cÃĄc doanh nghiáŧp nÊn Äáŧ cao cÃĄc giášĢi phÃĄp sau:

- NÃĒng cao vÄn hÃģa cÃīng ty và Äáš·c biáŧt nhášĨn mᚥnh và o viáŧc ÄášĢm bášĢo máŧi nhÃĒn viÊn Äáŧu cášĢm thášĨy tháŧa mÃĢn (và cÃģ trÃĄch nhiáŧm) váŧi cÃīng ty cáŧ§a mÃŽnh. NhÃĒn viÊn vui vášŧ hà i lÃēng thÃŽ hiáŧn nhiÊn sáš― khÃīng dášŦn Äášŋn cÃĄc váŧĨ tášĨn cÃīng náŧi báŧ.

- CÃĄc khÃģa Äà o tᚥo nhášn tháŧĐc vÊĖ an toà n bášĢo mášt thÃīng tin và cÃĄc quy trÃŽnh bÃĄo cÃĄo an ninh mᚥng cÅĐng vÃī cÃđng háŧŊu dáŧĨng. Và dáŧĨ, máŧt nhÃĒn viÊn cáŧ§a Tesla gᚧn ÄÃĒy ÄÆ°áŧĢc Äáŧ ngháŧ sáš― trášĢ 1 ngà n ÄÃī la Máŧđ Äáŧ gášŊn malware và o mᚥng cáŧ§a cÃīng ty. KhÃīng nháŧŊng nhÃĒn viÊn nà y khÃīng báŧ dáŧĨ dáŧ mà háŧ cÃēn là m viáŧc váŧi Tesla và bÊn tÆ° phÃĄp Äáŧ bášŊt giam kášŧ Äáŧch.

- GiÃĄm sÃĄt cÃĄc thiášŋt báŧ máŧi váŧŦa ÄÄng nhášp và o mᚥng, Äáš·c biáŧt là nháŧŊng thà nh phᚧn cÃģ liÊn lᚥc ÄÃĄng nghi hay bášĨt thÆ°áŧng. ÄÃĒy nÊn là máŧt phᚧn trong phÆ°ÆĄng ÃĄn sÄn máŧi Äe dáŧa cáŧ§a máŧt táŧ cháŧĐc.

- BášĢo mášt vášt lÃ― (Äáš·c biáŧt khi bᚥn cÃģ máŧt cáŧa hà ng bÃĄn lášŧ hoáš·c nháŧŊng nÆĄi cÃģ tháŧ tráŧąc tiášŋp gáš·p máš·t khÃĄch hà ng), bao gáŧm mÃĄy quay an ninh và bášĢo váŧ.Â

BÃĒĖt kÊĖ muĖĢc ÄiĖch laĖ giĖ thiĖ vášĨn Äáŧ vuĖĢ tÃĒĖn cÃīng naĖy gÃīĖm mÃīĖĢt thiÊĖt biĖĢ khÃīng ÄÆ°ÆĄĖĢc quaĖn lyĖ vaĖ sÆ°ĖĢ vÃī hiĖnh cuĖa lÃīĖ hÃīĖng malware, cÃĒĖn ÄÆ°ÆĄĖĢc chuĖ yĖ vaĖ giaĖi quyÊĖt trong hiÊĖn thiĖĢ an ninh maĖĢng.

Thegioibantin.com | Vina-Aspire News